SOCアナリストのeJPTv2(Junior Penetration Tester)受験記

はじめに

みなさんこんにちは。

株式会社レオンテクノロジーの調査・監視部に所属している宮﨑です。

普段の業務はブルーチームの領域にのみ携わっていますが、今回挑戦したのはレッドチーム側のスキルを評価するeJPTv2(eLearnSecurity Junior Penetration Tester)試験でした。

この記事では簡単なeJPTv2の受験記と、なぜブルーチーム側の人間がペネトレーションテストの資格にも積極的に挑戦するべきなのかを深掘りします。

以下の項目でまとめています。

なお、eJPTv2の受験記に関しては、すでに日本語の記事が複数存在するため詳細は割愛し、よりブルーチームよりの視点に焦点を当てます。

はじめに

eJPTv2とは

なぜSOCアナリストが受験したのか

・SOCアナリストの課題

・ブルーチームの人間がレッドチームの資格(または同等の知識)を持つべき理由

-攻撃者の手法や考え方を理解する

-脅威検知能力の向上

-インシデント対応の強化

レッドチームの資格取得計画

合格までの学習方法

試験内容

試験を終えて

最後に

eJPTv2とは

eJPTv2は、INEの一部門であるeLearn Securityが提供しているレッドチーム向けの資格です。

難易度としてはジュニアレベルのため、本資格の上位版eCPPTv2やOSCPよりは難易度が下がります。

以下、INEによるこの試験の位置付けです。

Jr.ペネトレーション・テスター試験(eJPT)は、エントリーレベルのペネトレーション・テスターとしての役割を果たすために必要な知識とスキルを有していることを証明するものです。

この認定は、ホスト、ネットワーク、およびウェブ・アプリケーションのペネトレーション・テストを伴うアセスメント手法と企業監査についてカバーしています。

この試験は、サイバーセキュリティの経験がほとんどない人にとって最初のマイルストーン資格となるよう設計されており、実際の業務で利用されるスキルをシミュレートします。

なぜSOCアナリストが受験したのか

先日、私はeCIR(インシデント・レスポンス)という試験に挑戦しました。しかし、2つの大きな理由で点数を落としてしまいました。

それは「Splunkの経験不足」と「攻撃側の知識不足」です。

特に後者が、今回のレッドチーム側の試験に挑戦する大きな動機となりました。

eCIR試験では、SplunkとELKの2つのSIEMを用いて、企業の環境に侵入した攻撃者のTTP(Tactics, Techniques, and Procedures)を特定し、レポートにまとめる必要がありました。

この試験はOSDAより難易度が高く、SIEMにアクセスできる調査期間も2日間と長い分、調査対象となるホストの数も多かったです。

この試験の経験から、攻撃側の知識が不足していることを痛感しました。セキュリティエンジニアとして働き始めて2年が経過しましたが、その間ほぼブルーチームの業務に携わり、攻撃側の具体的な手法やツールについての理解が薄れていました。

SOCアナリストの課題

SOCアナリストが一番避けなければならないのは、「自分のスキル不足によって気づけたはずの攻撃の兆候を見落とす」ことです。万が一、これを見落としてしまった場合、個人だけの問題ではなく会社の評判にも関わってきます。そのため私は、SOCアナリストはレッドチーム側よりも勉強し続ける必要があると考えています。

これらの理由から、「攻撃者側の知識もしっかり身につけよう」という目標を掲げ、レッドチーム側の資格取得にも注力することに決めました。

ブルーチームの人間がレッドチームの資格(または同等の知識)を持つべき理由

以下のような理由から、私はブルーチーム側の人間も、レッドチームの資格は持つ、または同等の知識を有することが重要だと考えています。

攻撃者の手法や考え方を理解する: eJPT試験では、情報収集、フットプリント、スキャン、列挙、脆弱性評価などの領域がカバーされています。これらは攻撃者が対象を攻撃する際の初期段階で用いる技術です。レッドチームの資格や知識を持つことで、ブルーチームは攻撃者がどのような手法を用いどのような脆弱性を悪用するかを深く理解できます。この知識はブルーチーム側でも非常に重要です。

脅威検知能力の向上:ホストとネットワークの侵入テストやエクスプロイト後の活動を理解することで、SOCアナリストとしての検知スキルが向上します。攻撃者の悪意ある証拠をより早く、正確に識別できます。

インシデント対応の強化:システムやホストベースの攻撃、ネットワークベースの攻撃、ソーシャルエンジニアリングなど、攻撃者の戦術やツールに精通することで、インシデント発生時の対応がより迅速かつ効果的になります。攻撃の背後にある戦術や意図を理解することで、適切な対策を提案可能です。

レッドチームの資格取得計画

当初、私が取得を予定していた資格は以下の3つです。

・eJPTv2($200)

・eCPPTv2($400)

・OSCP($2499)

OSCPに挑戦する場合、年間サブスクリプションが約37万円ほどです。

そのため、まずはこれら3つの資格の中で一番レベルが低く受験費用も安価なeJPTv2から取得し、次にeCPPTv2、そして最後にOSCPの取得を目指す流れに決めました。

合格までの学習方法

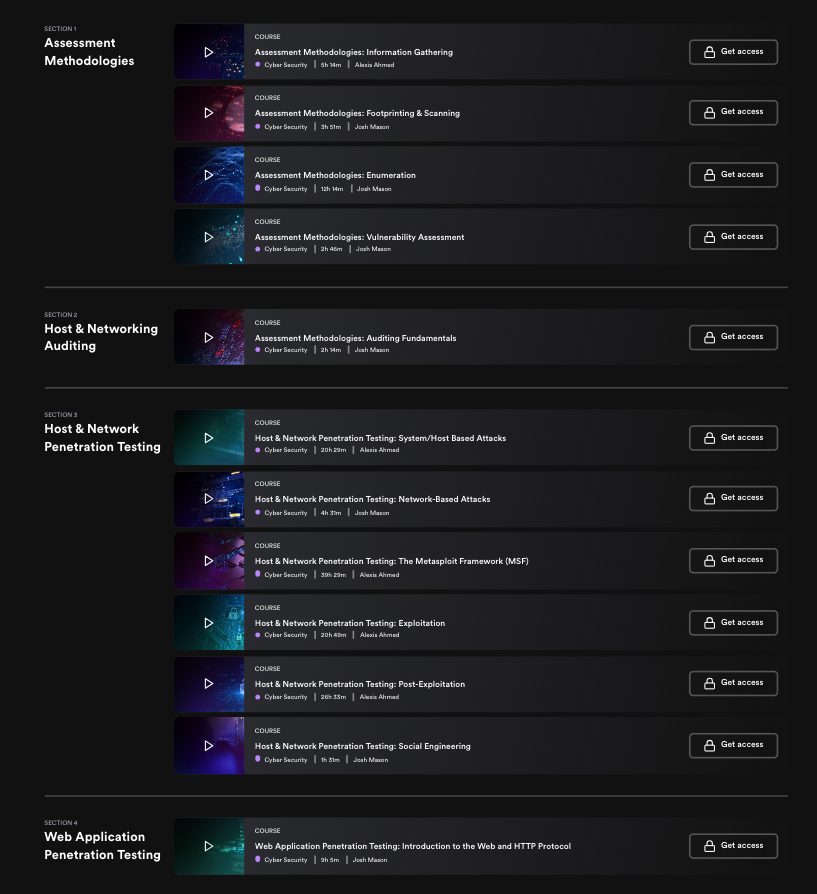

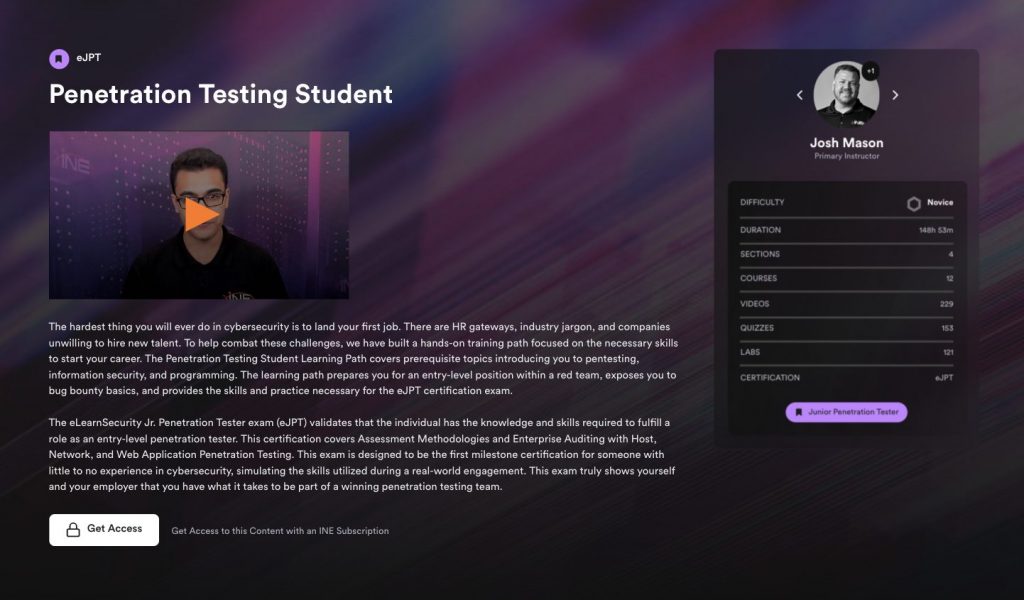

試験合格に向けての勉強方法は、INEが提供するeJPT専用のコースを中心に行いました。

このコースは、全体として約148時間の学習時間が想定されています。内容は大きく4つの項目に分けられ、合計12のコースから構成されています。

手法や概念を学ぶためのビデオは229本あり、それぞれのビデオやスライド視聴後に設けられたクイズが153問、LABが121個用意されています。

ビデオに関しては、前提知識としてすでに理解している内容や重複しているものもあったため、3倍速で視聴しつつ、自分が知らない内容や理解が不十分な部分には注意を払いながら視聴しました。

上記のコースには以下の要素が含まれます。

情報収集、フットプリントとスキャン、列挙、脆弱性評価

ホスト(Windows, Linux)とネットワークの監査

ホストとネットワークの侵入テスト

・システム/ホストベースの攻撃

・ネットワークベースの攻撃

・Metasploitフレームワーク

・エクスプロイト

・侵入後の行動

・ソーシャルエンジニアリング

Webアプリケーション侵入テスト

基本的にnmapのスクリプトやMetasploitをガツガツ使っていくものでした。

この学習方法によって、全体として約2週間の学習期間で試験に挑戦できました。

また、Try Hack MeやHack The Boxなども良いコンテンツだと思うため、別途これらを用いた学習もお勧めします。

試験内容

eJPTv2試験でお伝えできる内容は以下のとおりです。

試験時間:48時間

問題数:35問

問題形式:

4択問題

flag形式

合格ライン:70%以上

合否結果:即時

試験費用:$200

試験範囲:提供されたホストの偵察・列挙・侵入・権限昇格・ピボッティング

試験環境:LAB環境へVPNで接続(そのため自身で環境は用意する必要はなし)

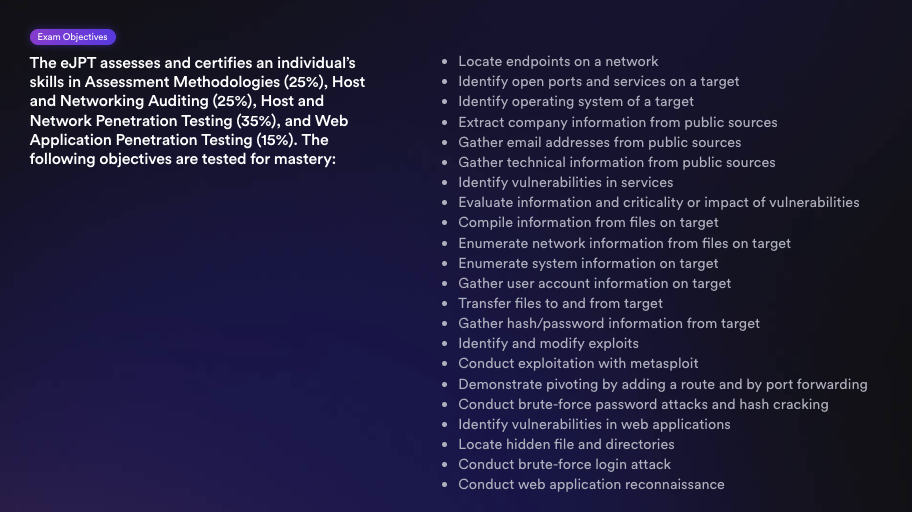

また、公式サイトにeJPTv2の試験でテストされる一覧も記載されていました。

もし試験を受ける前に不安がある場合は、以下の項目についての理解度チェックを行い現状のスキルと差がないか確認することも一つの方法だと思います。

試験はCTF(Capture The Flag)形式の要素も含んでおり、一部の問題ではflagを見つけ、その文字列を解答する必要があります。

しかし、基本的には得たターゲットの情報や攻撃手法などを答える形式の問題が中心です。

また、OSCPではMetasploitの使用は1ホストのみの制限がありますが、本試験ではそのような制限もなく、とりあえずツールを使ってガンガン侵入していく。といったものでした。

合格すると、合格に関する内容のメールが届き、そのメールを通じて合格証を手に入れることができます。

試験を終えて

この試験は基礎的なペネトレーションテストの手法や考え方を学ぶことができました。

eCIRの試験で理解が浅かったSIEM上で確認できた攻撃の理解も、基礎から攻撃手法を理解することでより鮮明に理解が深まった点が非常に良かったです。

今回取得した資格はジュニアレベルなので、次はプロフェッショナルのeCPPTv2の合格を目指して学習に励みたいと思います。

また、この資格自体とても実践的な試験で技術力が試されるものだったため、ブルーチーム側の方にも積極的にお勧めできるものでした。

最後に

まず、弊社に対して、今回も私のスキル向上のためにINE社の受験代を全額負担してくださったこと、本当にありがとうございました。

eLearnSecurityの資格は残り3資格(eCIR・eTHPv2・eCPPTv2)受験予定ですので、無事に合格できたらそちらの方も受験記としてブログにまとめます。

最後まで読んでくださりありがとうございました。