- 2016年6月22日

- その他脆弱性情報

株式会社コレガが提供する複数の無線 LAN ルータに脆弱性。サポートが終了しているものあるため使用停止を呼びかけている模様。

JVNは株式会社コレガが提供する無線 LAN ルータに脆弱性が存在すると公開しました。

脆弱性内容

①コマンドインジェクション

②サービス運用妨害 (DoS)

③認証試行回数が制限されていない脆弱性

発見されたシステム・バージョン

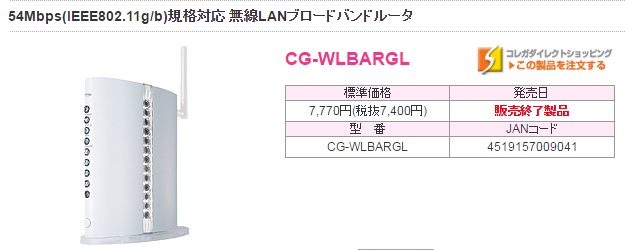

①無線LANルータ

- CG-WLBARGL

②無線 LAN ルータ

- CG-WLBARAGM

③無線LANルータ

- CG-WLR300GNV

- CG-WLR300GNV-W

想定される影響

①任意のコマンドを実行される可能性があります。(当該製品の管理画面にログイン出来ることが条件)

②遠隔の第三者に当該機器を再起動させられる可能性があります。

③ブルートフォース攻撃を実行され、結果的にネットワークにアクセスされる可能性があります。(当該製品の無線 LAN 到達範囲にいることが条件)

対応方法

①株式会社コレガによると

本商品のサポートサービス期間は終了しております。

ご使用を停止し、本脆弱性について確認済みの製品への切り替えをご検討ください。

とのことです。

確認済み製品は以下の通りです。

- CG-WGR1200

- CG-WFR600

- CG-WLR300NX

②株式会社コレガによると以下のワークアラウンドを実施することによって本脆弱性の影響を軽減できるようです。

- 第三者が外部から当該製品にアクセスできないようリモート接続機能を無効にする

- 第三者が隣接ネットワーク圏内から当該製品にアクセスできないよう無線 LAN 通信を暗号化する

③株式会社コレガによると以下のワークアラウンドを実施することによって本脆弱性の影響を軽減できるようです。

- WPS 機能を無効にする

無線LANルータ4種類に脆弱性が発見されております。

特に一つ目は、すでにサポートが終了しており、ベンダー自身も脆弱性の影響を受けない別の製品に切り替えることを対策としております。

WindowsOSやソフトウェア同様にサポートが切れた製品に関しては、セキュリティ対策という観点から買い替えることが必要といえそうです。

ご利用の方は、製品型番ご確認のうえ、しかるべき対応をすることをお勧めします。

【ベンダリンク】