PCI DSS v4.0.1:ターゲットリスク分析(TRA)とは?導入背景・要件を解説

はじめに

今回はPCI DSS バージョン4.0.1においてターゲットリスク分析(以下、TRA(Targeted Risk Analysis))が導入された背景と、TRAが必要な要件について解説します。

PCI DSSバージョン4.0.1の要件12.3.1に基づくTRAは、事業体の運用環境に特有のリスクをより効果的に管理して軽減するために、柔軟性のあるアプローチを求めています。

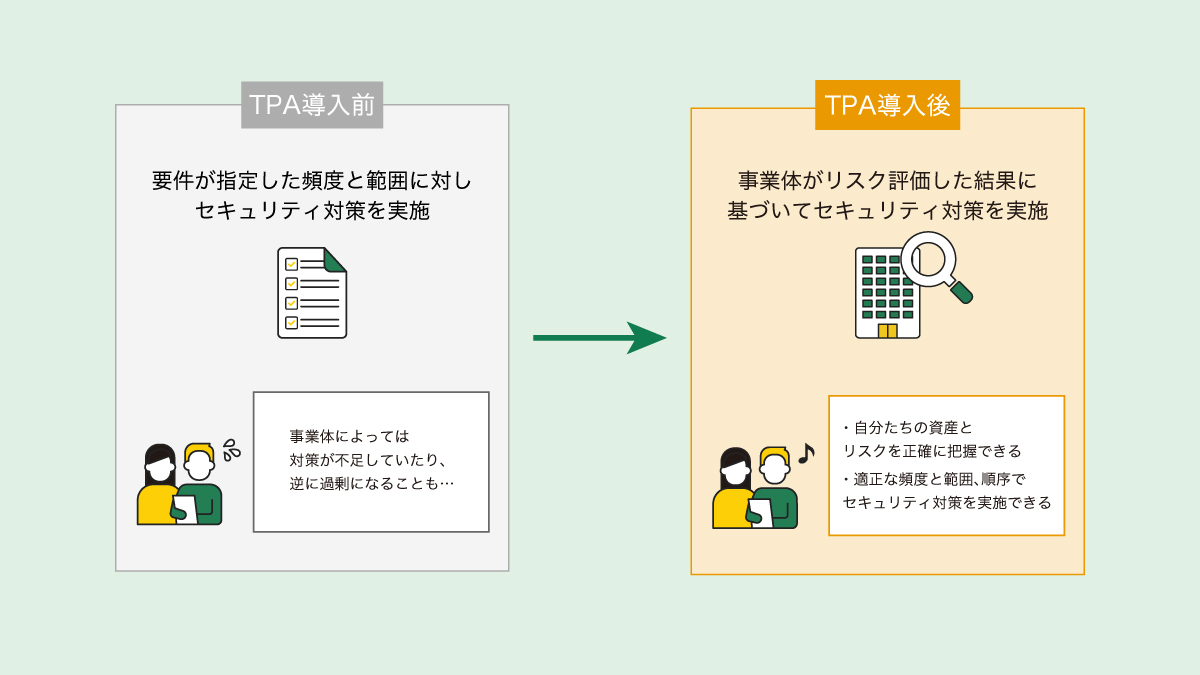

脅威の進化と運用環境の変化に伴い、全ての事業体に一律に適用されるセキュリティ対策の適用頻度はもはや有効ではなくなり、TRAにより事業体固有の属性に基づいたリスク評価、優先順位付け、セキュリティ対策の調整が必要になります。

TRA導入でPCI DSS要件への対応はどう変わるのか

TRAの導入は、様々なPCI DSS要件に関連するセキュリティ対策の適切な頻度と範囲を特定するために求められています。TRAでは、保護すべき資産の特定、潜在的な脅威や脆弱性の評価、そして事業体の環境に固有のリスクの影響を総合的に分析します。これにより、事業体は自身のセキュリティ対策がビジネスの目標及び運用実態に適合していることを確認できます。

TRAは、単純なチェックリストにとどまらず、事業体のリスク状況への深い理解を促進します。重要な資産の特定からそれに関連する脅威と脆弱性の評価、リスク実現時の潜在的な影響の評価まで、事業体はこれらの情報に基づいてセキュリティ対策の頻度と厳格さを決定します。

TRA実施の6つのステップ

要件12.3.1に従ったTRAの実施は、セキュリティ対策の運用頻度を特定し適応するための方法を提供します。これには以下のステップが含まれます。

| ステップ | タイトル | 説明 |

|---|---|---|

| 1 |

保護対象の資産を特定する |

保護が必要な資産、例えばカード会員データ、システム、ネットワーク、物理的環境を明確に識別します。 |

| 2 |

要件が保護する脅威を特定する |

特定された資産に対する潜在的な脅威(外部からの攻撃、内部の不正行為、技術脆弱性を含む)を特定します。 |

| 3 |

脅威が実現する可能性や影響に寄与する要因を特定する |

脆弱性の存在やセキュリティ対策の欠如、外部環境の変化などを考慮し、脅威が実現する可能性とその影響を評価します。 |

| 4 |

脅威実現の可能性を最小化するための対策の頻度とその正当性を分析する |

リスクの重大性とセキュリティ対策の有効性に基づき、対策の運用頻度を決定し、その選択の正当性を文書化します。 この過程においてリスク分析の結果と対策の選択理由が明確にされます。 |

| 5 |

少なくとも12カ月ごとにリスクを分析し、その結果が依然として有効であるか、または新しいリスク分析が必要かを判断する |

事業体はリスク環境の変化に応じて、リスクを定期的に分析し更新することが求められます。 このリスク分析により、セキュリティ対策が現在のリスクに対して引き続き適切であるかどうかを確認し、必要に応じて調整を行います。 |

| 6 |

年次リスク分析の結果に基づき、必要な時期にリスク分析を更新する |

TRAの結果に基づいてセキュリティ対策やポリシーの更新が必要になる場合があります。 これは、事業体がセキュリティ対策を現在のリスク状況に適応させ、継続的に改善するための重要なステップです。 |

TRAを実施することで、事業体はリスクベースのセキュリティ管理を採用し、リソースを効率的に配分しながら、事業体の特定のリスクプロファイルに合わせてセキュリティ対策をカスタマイズできます。

これにより、進化する脅威からカード会員データを効果的に保護することが可能になります。

要件12.3.1に基づくTRAの実施は、PCI DSS バージョン4.0.1のコンプライアンスを確保しながら、セキュリティとビジネスの要件のバランスを取るための鍵となります。事業体はこのプロセスを通じて、セキュリティ対策の計画と実施において、リスクに基づいた適切な判断を下すことができるようになります。

レオンテクノロジーでは、PCI DSSが求めるTRAの要件を満たす「ターゲットリスク分析ワークシート」を提供します。これを使うことにより、脅威と脆弱性の分析から、対策の立案までを簡単に行うことができます。

PCI DSS準拠支援サービスの利用をぜひご検討ください。

TRAが求められる具体的なPCI DSS要件

PCI DSS バージョン4.0.1におけるTRAは、事業体が特定のセキュリティ対策の実施頻度を事業体自身のリスク分析に基づいて柔軟に定義することを目的としています。TRAを通じて、セキュリティとビジネスの要求のバランスを取りながら、変化する脅威環境に迅速に適応し、PCI DSSの要件を満たすことが可能になります。TRAによって実施頻度が定義される具体的な要件は、以下の表に一覧化されています。

| 項 | 要件番号 | 概要 | 説明 |

|---|---|---|---|

| 1 |

5.2.3.1 |

マルウェアのリスク評価とレビュー頻度 |

マルウェアのリスクがないと特定されたシステムコンポーネントについて、TRAに基づき定期レビューの頻度を定義します。 これにより、すべてのシステムコンポーネントに対してアンチマルウェアソリューションをデプロイしていない場合でも、そのリスクが増加したか、同じままかを確認し、新たなリスクに対してこれらのテクノロジーをどの程度の頻度で見直すべきかを決定できます。 |

| 2 |

5.3.2.1 |

マルウェアスキャン頻度のTRA定義 |

定期的なマルウェアスキャンの頻度をTRAによって定義し、選択したスケジュールの正当性が必要です。例えば、6カ月ごとに一度と決めた場合、その決定を裏付けるビジネス上の正当性があるかどうかを検討する必要があります。 |

| 3 |

7.2.5.1 |

アクセス権限レビュー頻度のTRA定義 |

アプリケーションおよびシステムアカウントによるすべてのアクセスおよび関連するアクセス権限をTRAに基づく頻度で定期的にレビューする必要があります。 事業体の規模や運用に合わせた間隔でアカウントの棚卸しを実施し、アカウントの状態を適切に維持することができます。 |

| 4 |

8.6.3 |

アカウントパスワード変更頻度のTRA定義 |

アプリケーションおよびシステムアカウントのパスワードやパスフレーズをTRAに基づき、定期的に変更する必要があります。 これにより、アクセス制御の強化と不正アクセスのリスク軽減が図られます。 |

| 5 |

9.5.1.2.1 |

POIデバイス検査の頻度と種類をTRAで定義 |

POIデバイスの定期検査の頻度と種類をTRAで定義し、デバイスの物理的なセキュリティを保証し、不正な改ざんや損傷から保護する措置が講じられます。 |

| 6 |

10.4.2.1 |

その他のシステムコンポーネントにおけるログレビュー頻度 |

要件10.4.1で定義されていないその他のシステムコンポーネントに対する定期的なログレビューの頻度をTRAによって定義し、 セキュリティインシデントの早期発見を促します。 |

| 7 |

11.3.1.1 |

脆弱性管理の優先順位付けとTRA |

高リスクまたは重要と評価されない脆弱性の管理はTRAに基づき決定します。これにより、セキュリティ対策の優先順位付けと効果的なリスク管理が実現されます。 |

| 8 |

11.6.1 |

支払いページ不正変更検知メカニズムの頻度 |

支払いページのHTTPヘッダや内容に対する不正な変更を警告する検知メカニズムをTRAに基づき決定し、 定期的に実施するか、少なくとも7日ごとに実施します。 |

| 9 |

12.10.4.1 |

インシデント対応計画レビュー頻度のTRA定義 |

インシデント対応要員の定期訓練の頻度をTRAによって定義します。これにより、セキュリティインシデントが発生した際に、迅速かつ有効な対応ができるようにします。 |

最後に

TRAの適用は、事業体がセキュリティ対策を継続的に分析し、リスクベースで適切なセキュリティ対策を計画及び実施することを可能にします。結果として、事業体はPCI DSSのコンプライアンスを維持し、カード会員データを保護します。このプロセスにより、事業体はPCI DSSの要件に準拠するだけでなく、カード会員データのセキュリティを強化することが可能になります。

※事業体…カード会員データを「保存(store)」「処理(process)」「送信(transmit)」する、またはその安全性に影響を与え得る組織(加盟店、サービスプロバイダ、アクワイアラなど)を指します。