- 2023年3月24日

- 受験記

OSDA(Offsec Defense Analyst)の受験記

初めまして!

株式会社レオンテクノロジー SOCチームの宮﨑です。

普段の業務ではSOCアナリストとしてログの監視や調査、SIEMの構築やルール作成などを行なっています。

今回はOffsec社(社名変更前:Offsensive Security)のOffsec Defense Analyst(OSDA)に挑戦し、無事に1発で合格しました。

そこで、今回OSDAを取得するまでの受験期をブログとしてまとめてみました。

OSDA受験記は日本語・英語ともに見当たらなかったため、今後受験される際の参考になれば幸いです。

後ほど詳しくお伝えしますが、OSDAの試験中に4度もトラブルが発生しました。

同じトラブルに遭う可能性もあるため受験される方は注意してください。

OSDA学習前のスキル・経歴

- IT系はレオンテクノロジーが初

- 約7ヶ月間、脆弱性診断も担当(Web静的サイト・単純な動的サイトの診断経験や、ネットワーク診断など)

OSDAとは

OSDAとは、Offsec社が提供するセキュリティ・アナリスト向けの資格です。

OSDAはSOC-200のコースであるため、同じ難易度200の資格としてOSCPやOSWAなどがあります。

Offsec社は今までレッドチームに関する資格のみ提供していましたが、2022年3月に初めてセキュリティ・アナリスト向けの資格OSDAと学習コース SOC-100、SOC-200 がリリースされました。

OSDAに合格するには、試験機のSIEMにアクセスし攻撃者による攻撃を調査してレポートにまとめ、そのレポート内容がOffsec社の基準で75点以上である必要があります。

採点基準はブラックボックスなので、余裕を持って合格できたのかギリギリだったのかは不明です。

ただ、作成したレポートを他のアナリストが見ても、同じ方法で調査できるレベルで再現性の高い証跡や調査方法をレポートにまとめることが重要とのことです。

OSDAを受験したきっかけ

以下の3つの理由からOSDAを受験しました。

- 基礎的な知識・技術の向上

- 国内でSOCに関してハンズオン形式で学べるサイトがない

- Offsec社の防御側のコンテンツを学びたい

■基礎的な知識・技術の向上

OSDAの取得に向けた学習を通して、SOCアナリストとしての知識を付けたかったことが第一にあります。

■国内でSOCに関してハンズオン形式で学べるサイトがない

日本国内には現時点でSOCを基礎から学べ、ハンズオン形式で技術力も身につけることができるサービスがありません。

その点においてOffsec社のコンテンツは「SOC-100で基礎を学び、SOC-200でより高度な知識を身につけ、学んだことをOSDAの試験で活かす」という一連の流れができているため、このコンテンツのみでも十分にSOCの理解を深めることが可能です。

■Offsec社の防御側のコンテンツを学びたい

攻撃を知り尽くしたOffsec社による防御側のコンテンツを学ぶことで、より実践に近い形で技術と知識を習得できると思ったからです。

SOC-200 Learn One購入

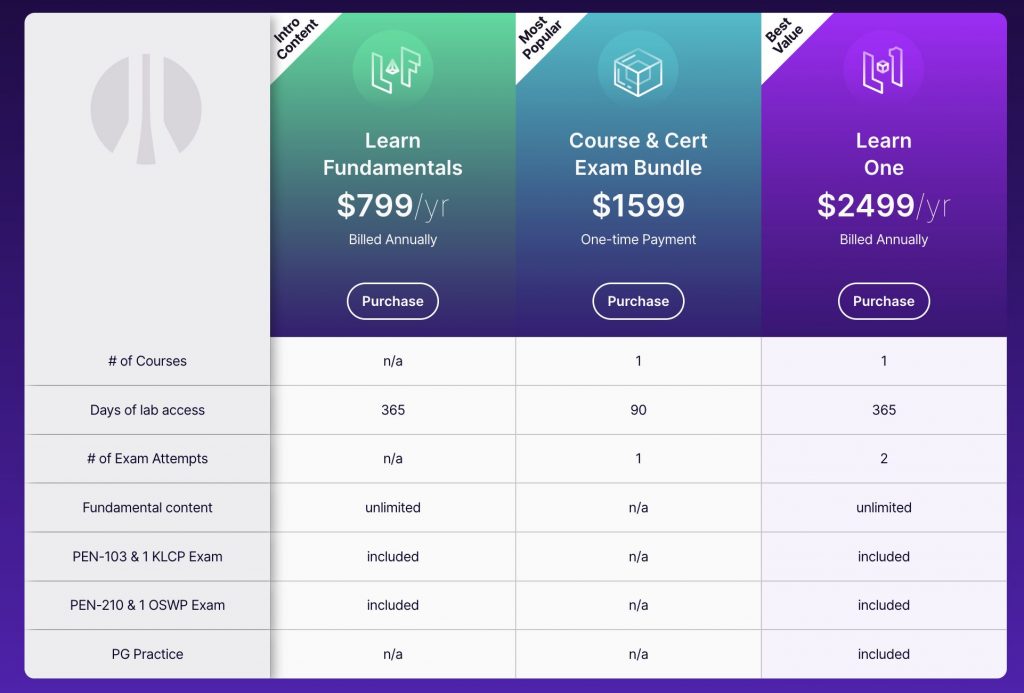

SOC-200を学習するにあたり、2種類(Course & Cert Exam Bundle、Learn One)のライセンスが用意されています。

私の場合は、基礎コンテンツ(WEB-100、PEN-100、SOC-100)を含み、試験を2回受験可能なLearn Oneにしました。

■注意点

本試験を受験、購入の際は、本人確認のために英語で書かれた顔写真付きの証明書(試験当日も提示)が必須です。

OSDAの合格に至るまで

学習期間

- 11ヶ月(2022年4月〜2023年2月)

学習コンテンツ

試験対策として、使用した学習コンテンツは主に以下の4つです。

- SOC-100

- SOC-200

- SOC-200 Lab

- TryHackMe

■SOC-100

SOC-100で学習可能な内容は以下の通りです。

- Linuxの基礎

- Windowsの基礎

- Linuxネットワークの基礎

- Windowsネットワークの基礎

- Active Directoryの基礎

- Pythonを使ったデータの取り扱い

SOC-100は、主に基礎的な知識の習得と再確認ができるコースになっています。

■SOC-200

SOC-200で学習可能な内容は以下の通りです。

- WindowsとLinuxの初期侵入・横展開・権限昇格・永続化など

- Active Directory環境での横展開や権限昇格・永続化など

- SIEMの操作方法、検知ルールの作成方法

SOC-200は、主に攻撃された際のログの調査実践方法や攻撃方法などを学習できます。

■SOC-200 Lab

SOC-200のLABでは本番に近い形式でSIEMを操作し攻撃の証拠を見つける問題が全11問用意されています。

SOC-200の内容を理解していれば、解けないレベルの難易度ではないため、SOC-200の学習を済ませた上でLabに挑戦するとスムーズに理解できると思います。

■TryHackMe

また、Offsec社のコンテンツ以外に補足的にTryHackMe社の有料コンテンツである、以下の2つのコースを活用しました。

- Cyber Defense

- SOC Level 1

■Cyber Defense

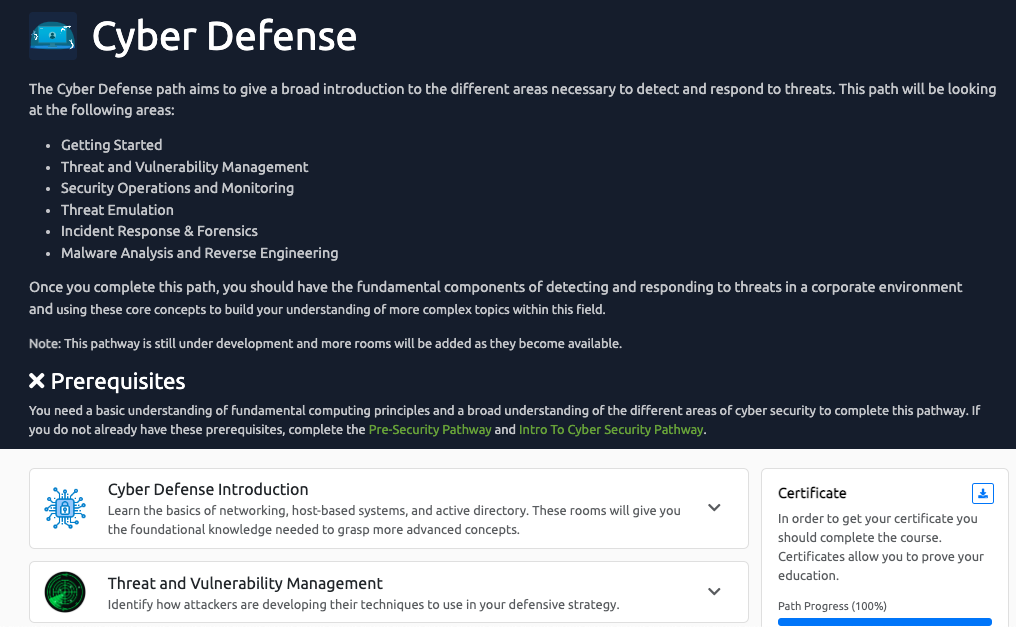

このパスで学習可能な内容は以下の通りです。

- 脅威と脆弱性の管理

- セキュリティ運用・監視

- 脅威のエミュレーション

- インシデントレスポンス&フォレンジック

- マルウェア解析とリバースエンジニアリング

■SOC Level 1

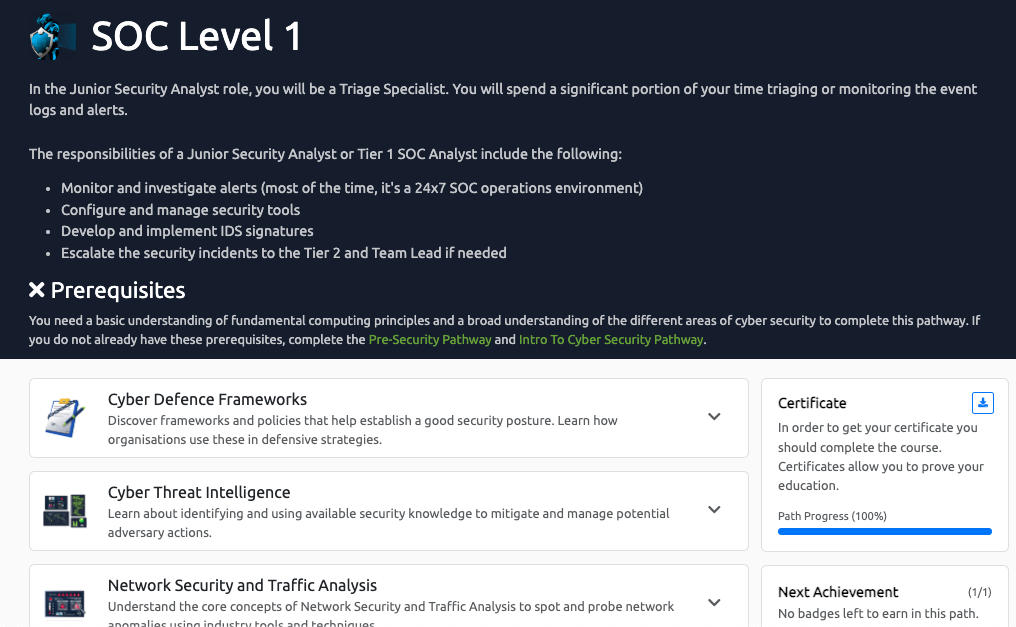

このパスで学習可能な内容は以下の通りです。

- アラートの監視と調査

- セキュリティツールの設定と管理

- IDSシグネチャーの開発・実装

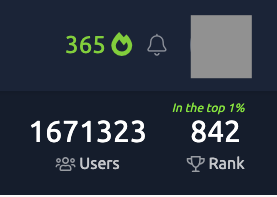

(余談ですが、TryHackMeの学習も365日連続で続け、念願の365 Streakバッチを手に入れることが出来ました!)

Labでの学習

SOC-200の学習を通してある程度知識を蓄えることができた段階で、全11問のLabに挑戦しました。

各問題で3~5回の攻撃フェーズがあり、そのフェーズで何が行われたかをSIEMから調査する必要があります。

私はOSDAを受験する前に挑戦し、SIEMの操作、フィルター、クエリに慣れておきました。

■注意点

SOC-200のLab上では問題の答えが確認できません。

唯一の確認方法として、Offsec社のDiscordに参加してSOCのLabチャンネルからbotを使用することで確認できます。

ただ、botの使用は30分に1回のみと制限がかかっているため、全11問の各フェーズを確認するにはなかなか時間がかかりました。

また、botによる回答もザックリとしており、どこまで理解しておくべきか分からなかったので、正直少し戸惑いました。

これについてはDiscord上でOffsec社のメンターの方にLabで解いた問題をレポートにまとめて、チェックしていただくことで何かしらアドバイスがもらえる仕組みになっているようでした。

なお、Labに挑戦し始めたタイミングがOSDAの試験日まで1ヶ月切っていたので、レポートについてはぶっつけ本番で挑むこととなりました・・・これから受験される方は活用してみるといいかもしれません。

試験の事前準備

試験当日までにやっておきたいことは以下の通りです。

- 部屋の掃除

- Webカメラの購入

- 試験に不要なモニターや電子機器、テレビを部屋から撤去

- 有線LANの準備

- Kali linuxのセットアップ

■部屋の掃除

試験開始前に部屋全体をWebカメラで映す必要があり試験官がチェックするので、散らかったエナドリの空き缶は捨てておくのが吉です。

■Webカメラの購入

試験中はWebカメラで自分自身と使用している端末やモニター、また手元を映す必要があるためPC本体のカメラでは要件を満たせません。

私の場合は今回の試験以外でWebカメラを使う機会がないため、比較的安い2,000円ほどのWebカメラを購入しました。

なお、画質は720Pでしたが問題なくOKが出ました。

■試験に不要なモニターや電子機器、テレビを部屋から撤去

監督官に部屋全体を見せた際に、受験中に座るデスクとは別のテーブル上に置いた端末、スマホ、テーブルの奥にあるテレビ、使用しないモニター全てツッコミが入りました。

部屋からすべて退かし、テレビは裏側に向けたりした結果、なんとかOKが出ました。

試験直前に体力が削られるため、必ず事前にやっておいた方が良いです。

(正直、ホテルか何かを借りて挑んだ方が良さそうでした・・・)

■有線LANの環境

試験中は常にオンライン状態を保つ必要があるため、接続が切れてしまうと以下に影響が出てしまいます。

- Webカメラ

- 共有している画面

- 試験用VPN

接続が切れても受験者側の問題として時間の補填はされず非常に痛手になるため、有線LANで挑みました。

■Kali linuxのセットアップ

試験中に使用するSIEMの時刻はUTC表記になっていました。

そのため、Kali linuxの時刻設定をUTCに変更していないと何時何分に攻撃フェーズを実行したのかすぐ分からないので、必ず変更することをお勧めします。

また、試験用のVPNの保証はKali linuxのみ対応しているため、よっぽどの理由がなければKali linuxでVPNに接続して受験するのが安全です。

OSDA試験

試験は監督官の確認がすべてOKとなった段階で、VPNの接続情報がメールで届きます。

Kali linuxでVPNに接続してSIEMへアクセスし、あとは自分の好きなタイミングで攻撃フェーズを実行して、SIEMからその証拠を調べていきます。

試験中で大事なこと

- 攻撃フェーズを実行した時間をメモすること

- 証跡は必要以上にとっておくこと

- 睡眠は短時間でもとること

■攻撃フェーズを実行した時間をメモすること

攻撃フェーズは実行したタイミングでSIEMのログに追加されるため、実行時間をメモしておくと良いです。

証跡の取りこぼしなどがあった場合に、再度その攻撃フェーズを実行した時間でフィルターをかけますが、どのフェーズを何時何分に実行したか記録していないと、遡っての調査が不可能になるので気を付ける必要があります。

■証跡は必要以上にとっておくこと

OSDAの採点はレポートの内容がすべてであり、他のアナリストが同じ調査方法で調べることができるように使用したクエリやフィルターを載せる必要があります。

そのため、どんなに正しい答えを導き出していても証跡(スクリーンショット・ログ・フィルターなど)が微妙だと減点されます。

■睡眠は短時間でもとること

試験時間は23時間45分しかないため、可能な限り睡眠を削って試験に時間を割きたいですが、睡眠不足の状態で続けてしまうと翌日のレポート作成期間にもろに影響がでてしまいます。

ある程度短くても良いので睡眠は必ずとっておきましょう。

レポート作成

レポートは 24時間以内に作成し、アップロードします。

Offsec社からOSDA用のレポートテンプレートが用意されているため、それに沿って各攻撃フェーズで何が行われたのかなどを使用したクエリやフィルターを載せながら作成しました。

レポートをOffsec社の専用ページからアップロードして、試験終了となります。

気を付けること

- 英語で書くこと

- 再現性が高いレポートにすること

- 視覚的にわかりやすいレポートにすること

- 前もって時間配分を決めておくこと

■英語で書くこと

国外の試験で日本語化されていないため、レポートも英語で書く必要があります。

私は機械翻訳を使用しましたが、意図が正しく伝わるよう翻訳する作業に時間がかかりました。

■再現性が高いレポートにすること

他のアナリストがレポートを読んでも同じ方法で調査できるくらい再現性が高いレポートにする必要があります。

このとき、試験中の証跡集めが微妙だとかなり詰むので、試験中は証跡集めに専念した方が良いです。

■視覚的にわかりやすいレポートにすること

文字のみよりも画像を用いて説明された方がわかりやすいので、なるべく多くのキャプチャをレポートに使うように意識すると良いです。(英語に自信がなかったという理由もありますが・・・)

使用する画像も、強調したい部分を赤枠で囲ったりトリミングしたりと工夫することが大切です。

■前もって時間配分を決めておくこと

OSDAのレポートでは定められた形式でZIP化し、専用サイトからアップロードする必要があります。

通信環境によってはアップロードに時間がかかったり、ZIP化作業などで何らかのトラブルが発生する可能性を考慮し、余裕を持って1時間前にはアップロードできるようにペース配分を考えておくと良いです。

4度のトラブル

冒頭で触れた、OSDA中に起きたトラブルも注意喚起として載せておきます。

試験中に同じ現象が起きる可能性もあるため、念のため目を通しておくと冷静に対応できるかもしれません。

- バグによって攻撃のログがSIEMに追加されない(x2回)

- ELKのバグによって全操作でエラー発生

- バグによる時間延長がレポート作成期間に反映されていなかった

■バグによって攻撃のログがSIEMに追加されない(x2回)

攻撃のログがSIEMに追加されないバグが2度発生しました。

Offsec社によってバグが修正され、調査と修正にかかった時間は延長してもらえました。

■ELKのバグによって全操作でエラー発生

睡眠のため4時間離席後、再び作業に戻ったところELK自体にエラーが発生しました。

このエラーによって調査不可能になり、再び調査と修正が行われて先程と同様に失った時間は延長してもらえました。

■バグによる時間延長がレポート作成期間に反映されていなかった

レポート作成後、アップロードサイトにアクセスしたところ「レポート作成期間は終了したため、ファイルはアップロードできません」と表示されました。3度延長された時間がレポート作成期間の終了時刻に反映されていなかったため、Offsec社に問い合わせたところ無事にレポートを提出することができました。

受験後

OSDAの試験ガイドによると、10営業日以内にメールで合否発表とのことでしたが、5日目に合格通知のメールが届きました。

不合格だった前提で次の試験を予約していましたが、なんと一発合格でした。トラブルはあったものの、一安心です。

また、Offsec社のDiscordで確認したところ、35名の方が合格されていました。(2023年3月11日時点)

私は世界的に36番目の合格者だったので、早い段階でOSDAを取得できたかなと思います。

そして、国内でOSDAの合格について発表されている方がいないようなので、日本人第1号の可能性もありえそうです。

(そうであれば非常に嬉しいのですが正確に調べる方法がないため、OSDA国内第1号だったらいいなと個人的に思っておきます・・・)

なお、2023年3月22日時点で41名の方が合格されているようでした。

OSDAの取得を通して

レオンテクノロジーではELKを一部業務に使用していて、今回のLabや試験を通じて得た知識を直接実務に活かすことができるため、挑戦してよかったと思います。また、念願のOffsec社の資格を取ることができて大変嬉しかったです。

これからも他資格への挑戦や、技術・知識の向上に努めます。

最後に

Offsec社のLearn Oneは2499ドルで、日本円で約33万円(2023年3月19日時点)と個人で購入するには躊躇してしまう金額です。しかし、ハンズオン形式の問題で理解を深め、Labや試験を通して再現度の高い疑似的な攻撃をSIEMで調査できることなどを考えると、満足な内容だったなと思います。

なお、当社では業務に活用できる資格であれば資格補助がでます。

そのため、個人負担が厳しい額でも気にせず挑戦できる環境が整っています。

長くなりましたが、この受験記が今後受験される方の助けになれば幸いです。

最後まで読んでいただき、ありがとうございました!