EDRだけでは不十分?知っておくべき「検知をすり抜ける脅威」と「備え」

EDR(Endpoint Detection and Response)は、多くの企業で導入が進む非常に強力なセキュリティ対策です。

導入済みであれば、現代の主要な脅威に対する防御力は大幅に向上しています。

しかし、セキュリティ対策の歴史は「いたちごっこ」です。

本記事では、EDRを導入したからこそ知っておくべき「検知を意図的に回避してくる最新の攻撃手法」とそれに対抗し、「万が一」に備えるための実用的な対策を紹介します。

1. 第1章:EDRだけでは防ぎきれない最新攻撃の巧妙さ

1-1. そもそもEDRの機能とは?

1-2. EDRは強力だが、すべての脅威をカバーできるわけではない。

1-3. EDRの機能を回避する代表的な攻撃手法

2. 第2章:現代の攻撃トレンドに対応する2つのアプローチ

2-1. 【アプローチ 1】ネットワーク全体での「防御と検知の強化」

2-2. 【アプローチ 2】レジリエンス(回復力)強化に向けた対策

3. 第3章:ログを「武装」させる具体的テクニック

3-1. 事故解決の鍵は「生ログ」、だが残っていない現実

3-2. 1. Windows監査ポリシーの有効化

3-3. 2. 無料ツール「Sysmon」の導入と運用の注意点

3-4. 3. ログの長期保管(外部転送)

1. 第1章:EDRだけでは防ぎきれない最新攻撃の巧妙さ

1-1. そもそもEDRの機能とは?

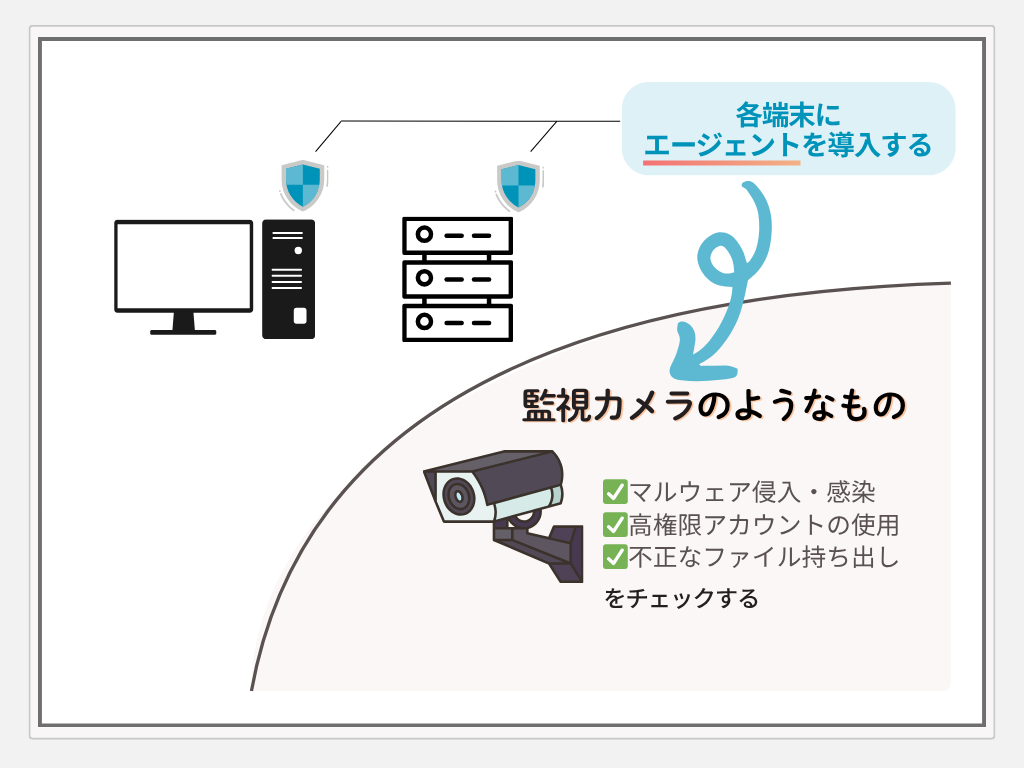

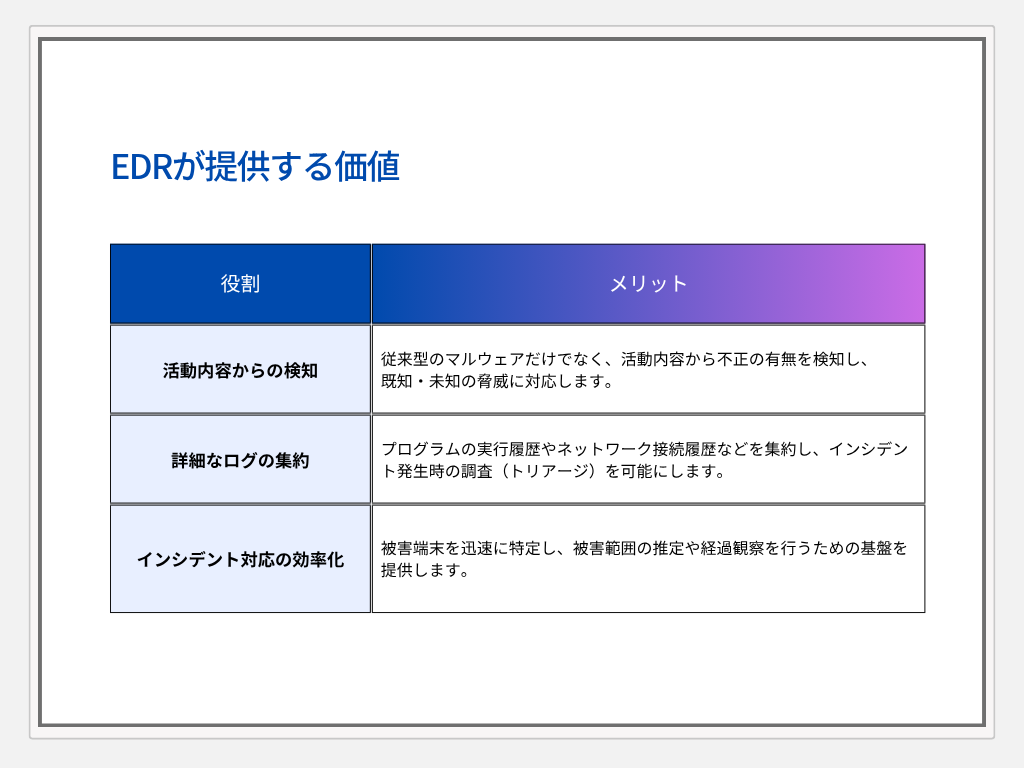

EDR(Endpoint Detection and Response)は、業務端末やサーバーなどの機器にエージェントを導入し、マルウェア感染や内部不正などの不審な動きを監視・記録するセキュリティ製品です。

EDRは、インシデント発生時の対応時間を大幅に短縮する、現代のセキュリティ運用に不可欠なツールです。

1-2. EDRは強力だが、すべての脅威をカバーできるわけではない。

検知を回避する技術の登場

攻撃者はEDRの検知ロジックを研究し、それをすり抜ける新しい手法を常に開発しています。(ファイルレス攻撃など)

運用を鑑みた不審な活動の検知

内部不正など、正常な業務フローの中で行われる「不審な活動」の判断は、SIEMなどの製品による広範なデータ相関分析を要します。

※SIEM…機器のログを集約・分析し、攻撃の兆候をリアルタイムで検知・通知するシステム。

調査範囲の制約

EDRは、端末やサーバ自身が出力する生ログ(ローカルログ)も監視対象だが、重要なイベントのみを抜き出すのが基本動作。そのため、イベントを見逃した際は生ログの調査が必要。

しかし、この生ログは、設定がないと数時間〜数週間で消えてしまうため、別途ログの保管戦略が求められます。

1-3. EDRの機能を回避する代表的な攻撃手法

1. Living off the Land (LotL):正規ツールを悪用する攻撃

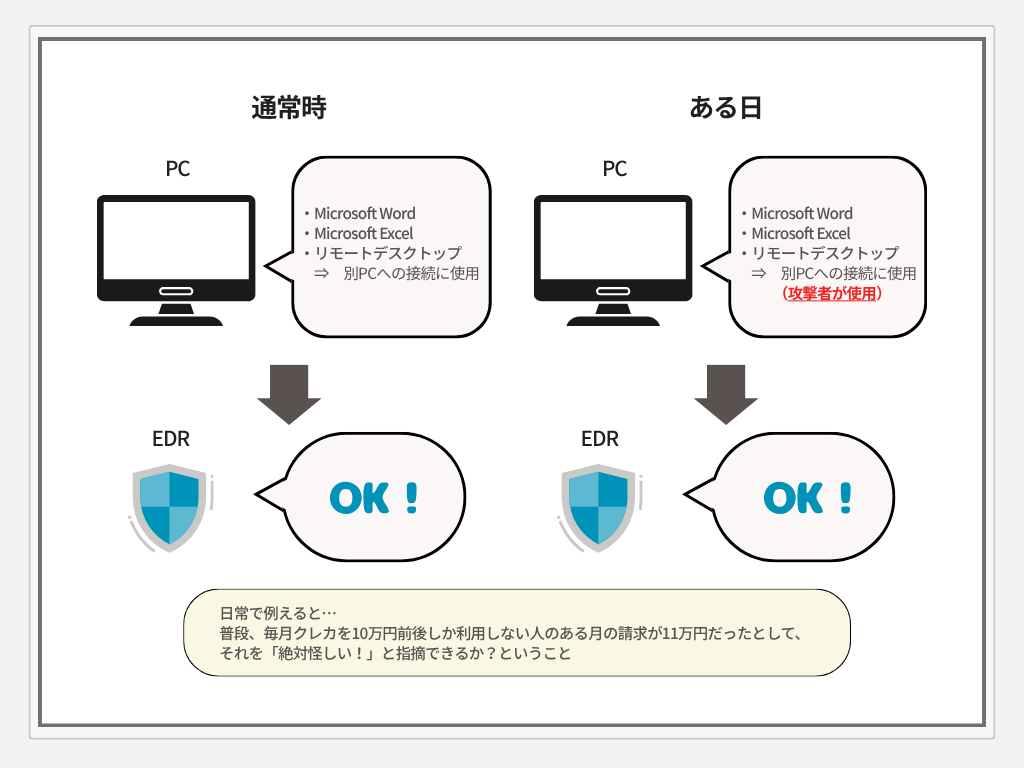

LotL攻撃(Living off the Land)は、正規の業務で使用されるプログラムやOS標準の機能(PowerShell、リモートデスクトップなど)を攻撃者が悪用する手法です。

≪検知が困難な理由≫

EDRはマルウェアのような「あからさまに怪しいプログラム」の実行は検知できますが、LotL攻撃で使われるツールは普段から業務で利用されている「正常なプログラム」です。

2. ポリモーフィック技術:姿を変えるマルウェア

ウイルス対策ソフトやEDRの検知手法の一つとして、「既知のマルウェアの特徴(シグネチャ)」との比較で不正を検知していますが、ポリモーフィック技術はこれを回避します。

≪検知を回避する仕組み≫

マルウェアが感染するたびにプログラムのコードや構造を変化させ、EDRが参照する「既知の特徴一覧」と一致しなくなり、検知をすり抜けることが可能になります。

2. 第2章:現代の攻撃トレンドに対応する2つのアプローチ

EDR回避の攻撃が増える中、セキュリティのトレンドは大きく分けて以下の2つのアプローチへとシフトしています。

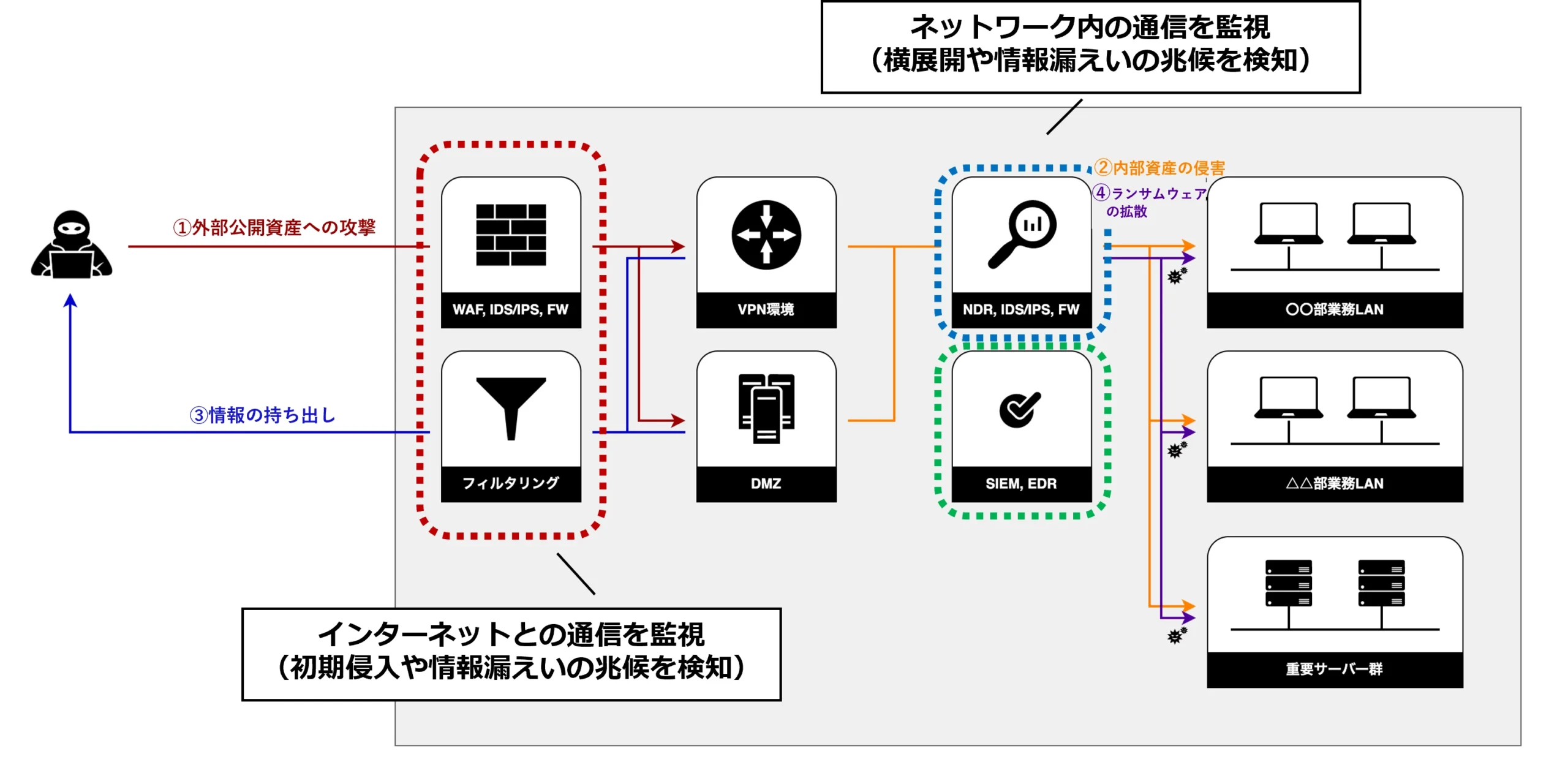

2-1. 【アプローチ 1】ネットワーク全体での「防御と検知の強化」

エンドポイントだけでなく、ネットワーク内のあらゆる通信やイベントを監視する手法です。

XDR/SIEMといった製品を導入し、複数のセキュリティ製品のログを集約・分析する「相関分析」を行い、不審な兆候を検知します。

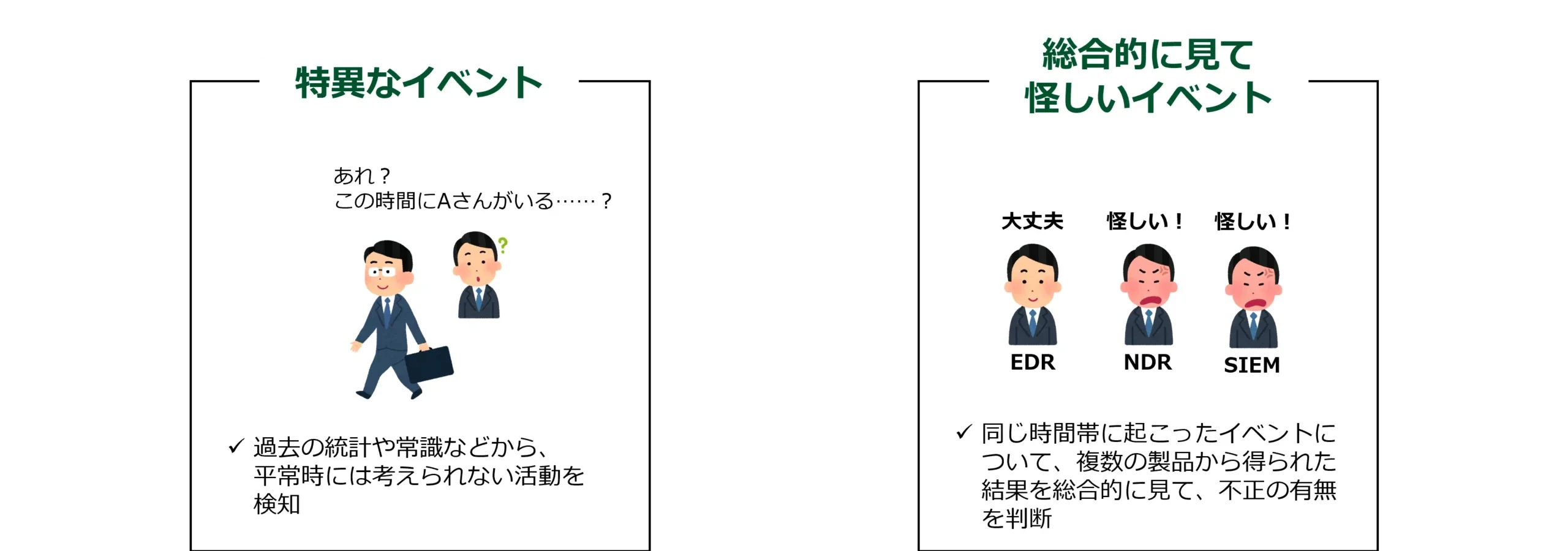

昨今ではXDRやSEIMに代表されるような相関分析という仕組みも注目されています。

相関分析では、様々なセキュリティ製品から出力されたログを分析することで、「特異なイベント」や「総合的に見て怪しいイベント」を検知します。

課題として、ネットワーク全体の監視に必要な膨大な導入コストと、高度なカスタマイズを行うための専門的なノウハウと人材が必須となります。

2-2. 【アプローチ 2】レジリエンス(回復力)強化に向けた対策

攻撃が突破される可能性を織り込み、インシデント後の「事業回復力(レジリエンス)」を最大化するための準備を徹底する方針です。

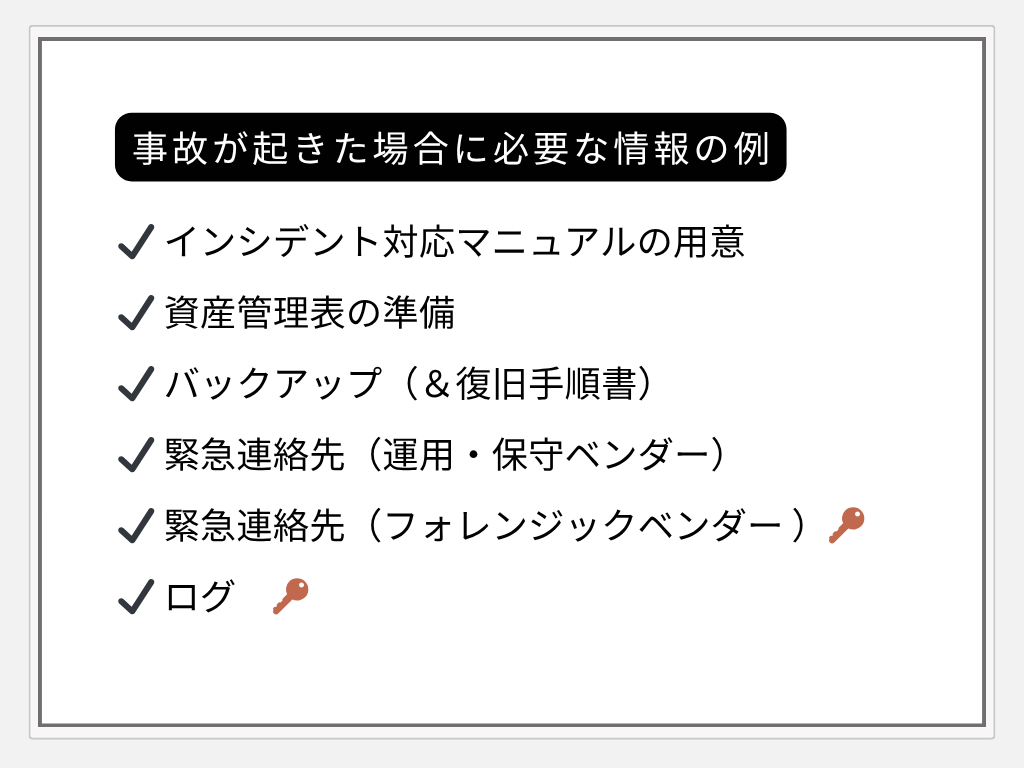

このアプローチで準備すべき項目は多岐にわたります。

上記の中で、特にフォレンジックとログの準備が、インシデント後の生存戦略を左右する鍵となります。

ポイント2つを見ていきましょう。

その1. フォレンジック調査の成否は「ログ」で決まる

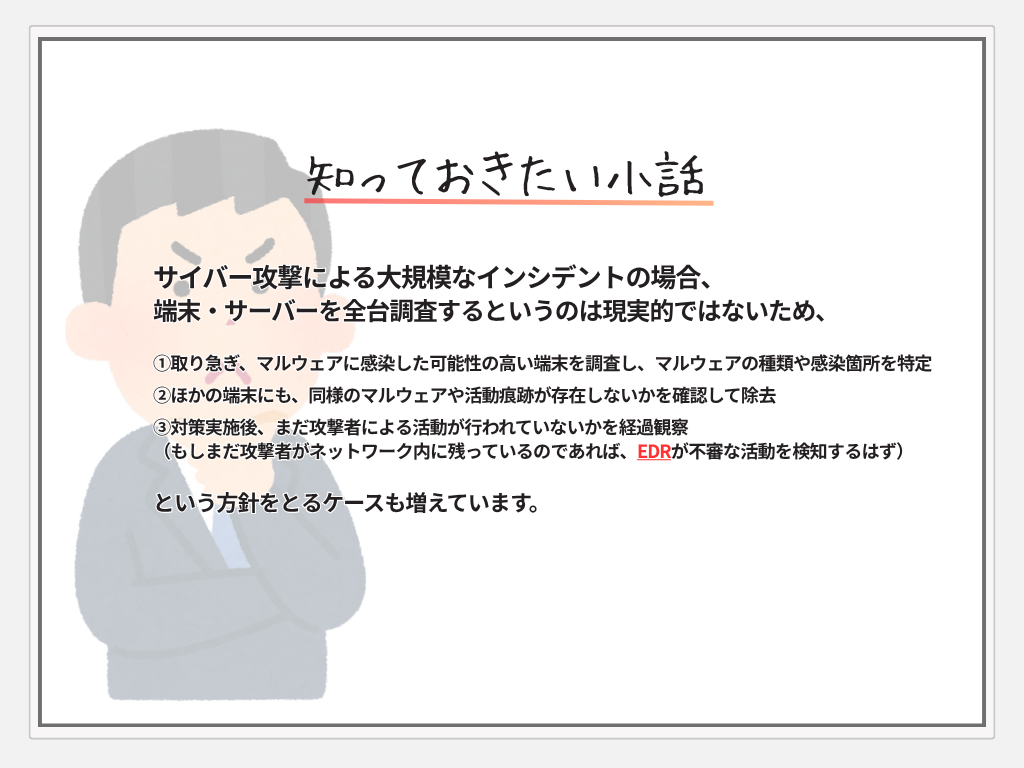

インシデント発生時、被害の全容解明と侵入経路の特定(フォレンジック調査)に不可欠なのが、端末に残された活動記録、すなわちログです。

フォレンジック調査が成功し、再発防止策を打つことができるか、法的責任や顧客への説明責任を果たすことができるかは、「十分なログが残っているか」で決まります。

その2. ログだけは「デジタル証拠」として後から準備できない

インシデントの事前準備において、ログとバックアップは両輪です。

・バックアップ → 「復旧」のためのリカバリ手段(システムの過去の状態)。

・ログ → 「原因究明」のためのデジタル証拠(何が起こったかの事実)。

どちらも過去に遡って取得できませんが、特にログは時間とともに自動で上書き・消去されてしまう特性を持つため、EDR回避後の真実を掴むには、「生ログ(ローカルログ)を取得・長期保管する設定」が必須なのです。

3. 第3章:ログを「武装」させる具体的テクニック

3-1. 事故解決の鍵は「生ログ」、だが残っていない現実

フォレンジック調査では、EDRが取得するログ(検知・分析に特化したログ)と、OSが取得する詳細な「生ログ(ローカルログ)」の両方が必要です。しかし、多くの場合、この生ログが残っていません。

1.デフォルト設定の罠

端末が出力する生ログは、Windowsのデフォルト設定では容量に上限があり、その上限に達すると古い情報から自動的に上書き・削除されてしまいます。

2.取得ログの不足

デフォルトでは、攻撃者が利用する「プログラムの実行履歴」や「設定変更の履歴」など、フォレンジック調査に重要なログが取得されていないことが多いです。

この課題を製品導入なしで解決する手法があります。

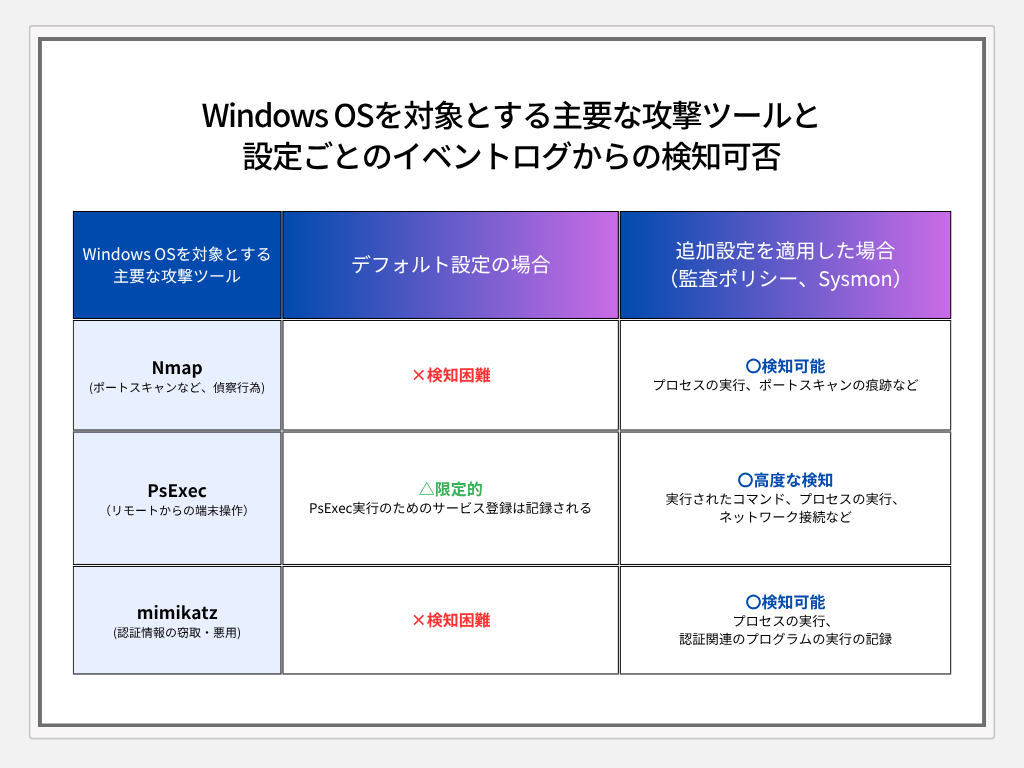

3-2. 1. Windows監査ポリシーの有効化

Windows OSの設定である「監査ポリシー」を有効化・調整するだけで、ログ取得能力を劇的に向上させることができます。

・デフォルトでは取れない詳細なプログラムの実行履歴、特権的な操作の履歴などを取得できるようになります。

・Microsoft社が公開している推奨設定などを参考に、自社環境に合わせてポリシーを適用します。

参考:監査ポリシーの推奨値について

▼監査ポリシーの推奨値について触れている文献・ガイドライン2件

System Audit Policy recommendations | Microsoft Learn

セキュリティ ベースライン ガイド | Microsoft Learn

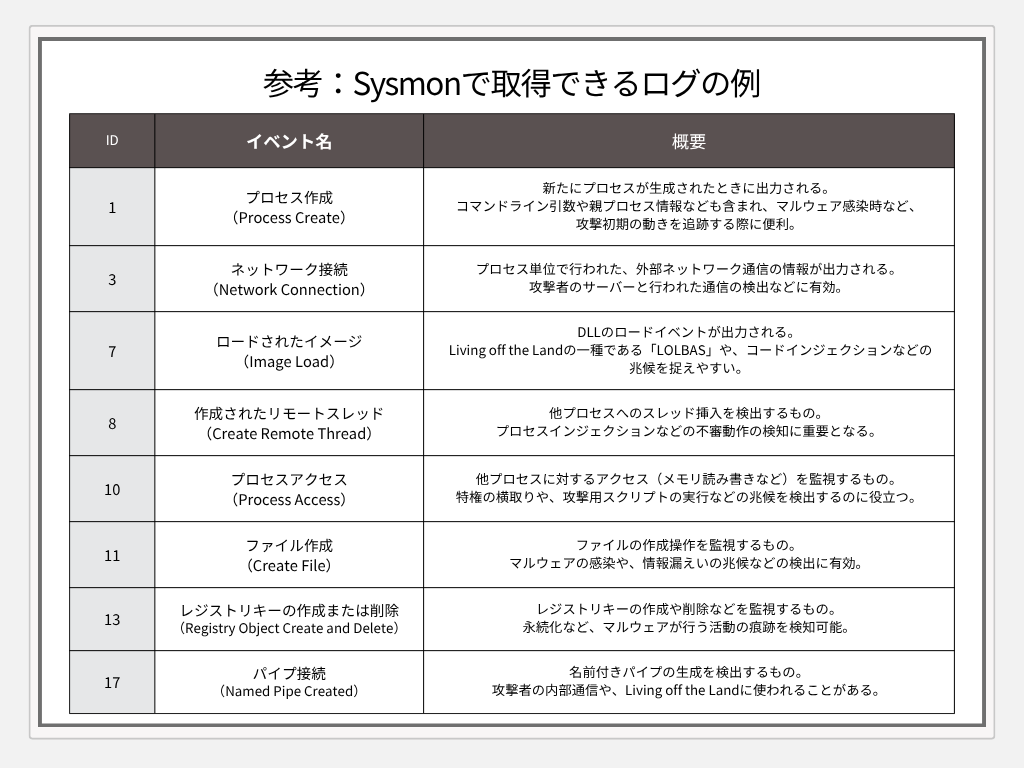

3-3. 2. 無料ツール「Sysmon」の導入と運用の注意点

Microsoft社から無料で提供されているSysmon(System Monitor)は、導入することで非常に詳細なログを簡単に取得できるようになるツールです。

・高価な製品を入れなくても、フォレンジック調査に耐えうる高品質なログを取得できます。

3-4. 3. ログの長期保管(外部転送)

取得した詳細ログを外部のストレージ(ファイルサーバー、クラウドストレージなど)に転送し、最低でも数ヶ月〜1年は長期保管する仕組みを構築します。

ただし…!

これ全部設定できるのかな?と疑問に思われた方も多いかもしれません。

監査ポリシーの追加設定やSysmonの利用自体は無料ですが、フォレンジックに有効な設定ファイルの作成、および大量に生成されるログの継続的な保管と分析には、セキュリティに関する基礎知識と継続的な工数が求められます。

また、セキュアに長期保管をする仕組みの構築も手間がかかることもあります。

※先ほど挙げた以下の内容など

・インシデント対応マニュアルの整備、作成

・資産管理表の整備、作成

・バックアップ(&復旧手順書)

・緊急連絡先(運用・保守ベンダー、フォレンジックベンダー)

・ログの保管

4. 【まとめ】セキュリティ製品に過信は禁物!万が一に備えた情報の整理を

セキュリティ製品の歴史は、攻撃者とのイタチごっこの歴史でもあります。

どんな製品も100%の防御は保証できません。

重要なのはいつの世も、「万が一」を見据えて事前の準備を行うことです。

この記事が、皆様のサイバー攻撃対策、そして事業の発展にお役立ていただければ幸いです。