HTB CPTS(Certified Penetration Testing Specialist)の受験記

こんにちは、株式会社レオンテクノロジーのセキュリティ診断部に所属するエンジニア、林(リン)です。

サイバーセキュリティの現場では今、より「実戦」に近いスキルを証明する認定資格への注目が集まっています。

その中でも、Hack The Box (HTB) が提供する「Certified Penetration Testing Specialist (CPTS)」は、欧米のセキュリティコミュニティにおいて非常に高い評価を得ている資格の一つです。

日本国内ではまだOSCPほどの知名度はありませんが、その圧倒的にハイレベルで実践的な内容は、今後国内でも間違いなく普及していくと考えています。

現状、日本語での受験記や学習リソースは決して多くありません。そこで、本記事がこれから挑戦する方々への一助となれば幸いです。

私は現在、OSCPを保有するペネトレーションテストエンジニアとして実務に携わっていますが、このたびCPTS試験にも無事合格することができました。

本記事では、本認定の客観的な価値を分析するとともに、現場目線での実践的な学習戦略や、試験での「落とし穴」を詳しく共有したいと思います。

Whoami

台湾出身。

今年(2026年)で来日7年目を迎えます。エンジニア歴は9年。

OSCPやCPENTなど多数のセキュリティ実践資格を保有し、普段の業務では脆弱性診断やペネトレーションテスト、セキュリティレビューなどを行なっています。

HTB CPTSとは

- CPTSとは?

CPTS(Certified Penetration Testing Specialist)は、世界最大級のサイバーセキュリティプラットフォーム「Hack The Box (HTB)」が提供する、実戦特化型のペネトレーションテスト認定資格です。

- 対応するトレーニングコースと内容

CPTSを受験するためには、HTB Academyで提供されている「Penetration Tester」というジョブロールパス(自分が受けた時点は全28モジュール)を完全に修了する必要があります。

このコースでは、単一ホストの攻略だけでなく、複雑なActive Directory(AD)環境の悪用、多段ルーティング(Pivoting)による内部ネットワークへの深い侵入、そしてビジネスリスクを提示するプロレベルのレポート作成まで、現代のレッドチーム演習に不可欠な高度な戦術を体系的に学習します。

- 試験について

本記事の後半で解説する「タイムライン」や「レポート作成の苦労」をよりリアルに感じていただくために、試験のルールをあらかじめ整理しておきます。

実技の試験期間(10日間):受験者には、Active Directoryベースで構築された巨大な模擬企業ネットワークへの接続権限が10日間付与されます。この期間内に初期侵入から権限昇格、横展開を行い、インフラの深部を目指します。

技術的な合格ライン(12個のFlag取得):ターゲット環境には複数のFlag(全14個)が配置されています。合格の最低条件として、このうち「12個」のFlagを取得することが必須となります。

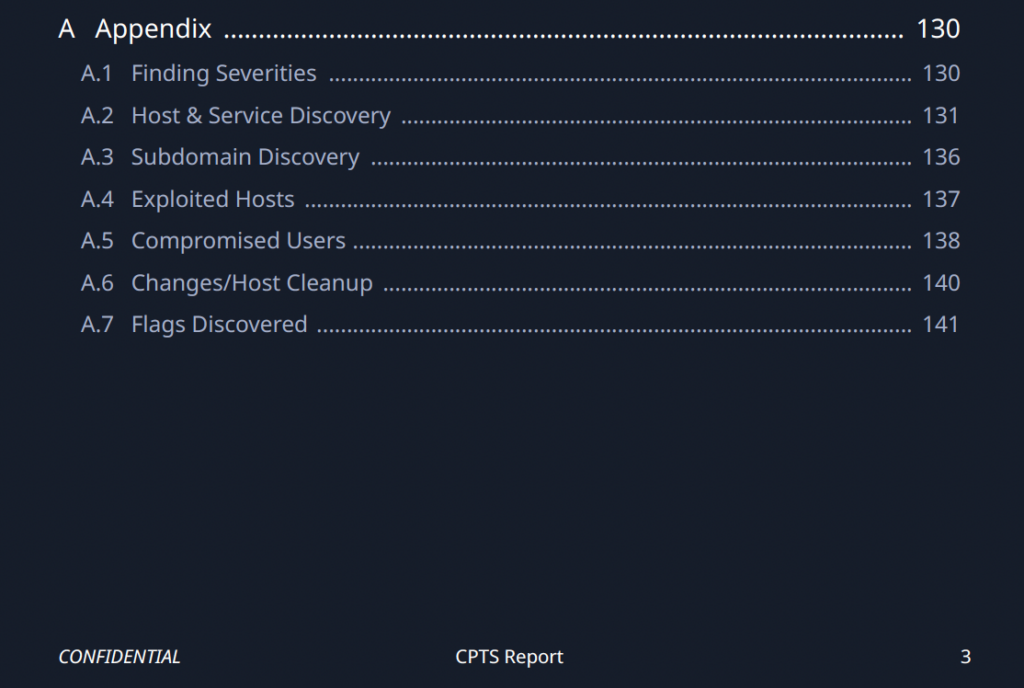

最大の壁(総合成績の50%の比重のレポート評価):実技期間中に、発見した脆弱性や攻撃の全手順、およびビジネス向けの修復提案を網羅した「ペネトレーションテスト報告書」を提出する必要があります。CPTSにおいてレポートの品質は総合成績の50%を占めるため、実技で基準のFlagを取得していても、レポートが実務レベルの品質に達していなければ容赦なく不合格となります。

- 料金体系とプラン

HTB Academyは「Cube(キューブ)」と呼ばれる独自のポイントを消費して学習モジュールを解放するシステムを採用しています。

CPTSの認定を目指す場合、毎月一定のCubeが付与される月額サブスクリプションを利用するか、試験の受験チケット(Voucher)が最初からセットになっている年間プラン(Silver Annualなど)に加入するのが一般的です。

昨今の物価高騰の中にあっても、他社のセキュリティ認定コースと比較して柔軟に学習コストを調整しやすく、ブラックフライデーなどのセール期間を活用すれば、さらに費用対効果高く受講することが可能です。

CPTSを受験したきっかけ

私が今回、数あるセキュリティ認定の中からCPTSの受験を決意した理由は、主に以下の3点です。

- 実戦的なAD(Active Directory)スキルの底上げ

これまでの経験からさらに踏み込み、より複雑なエンタープライズ環境や深い横展開など「現場のレッドチーム技術」をアップデートしたかったため。

- 「実務力」の客観的な証明

単なるCTFのような点数稼ぎではなく、厳しいレポート審査も含めて、現場業務に直結する能力を証明できる資格だと感じたため。

- コスパの良さ(有効期限なし)

OSCP同様、一度取得すれば更新の手間や維持費がかかりません。その分の時間とリソースを、純粋な技術の検証に回せるのは大きなメリットです。

学習プロセスとリソース活用

CPTSの試験本番が過酷であることは間違いありませんが、そこに至るまでの「準備期間」もまた大きな挑戦となります。

ここでは、私が実際にどのように膨大なカリキュラムを消化し、試験に向けてどんなリソースを活用したのか、その学習戦略を共有します。

- 圧倒的な学習ボリューム(受験必須要件)

CPTSの最大のハードルは、試験の前にHTB Academyの「Penetration Tester」パス(全28モジュール)を100%修了しなければならない点です。そのボリュームは非常に膨大で、すでにOSCPなどの知識ベースがあった私でも、2025年12月中旬から2026年3月上旬まで、約3ヶ月間をモジュールの消化に費やしました。

- 学習期間のコントロール

私は短期集中で進めましたが、これから学習を始める方には「半年から1年以内」のペースでスケジュールを組むことをお勧めします。これ以上期間を延ばしてしまうと、「初期に学んだ知識を、後半の練習をやる頃には忘れてしまう」という可能性が高まるためです。

- 試験を想定したBox練習(ターゲットの選定)

モジュールの学習に加えて、試験本番の環境を想定したBoxでの実戦練習が不可欠です。

HTB公式が推奨する試験対策用の「Box Collection」(ログイン必要)と、コミュニティで著名なIppsec氏がまとめているCPTS向けBoxリストについては、必ずすべて練習しておくことを強くお勧めします。事前にこれらのBoxを通じて実践的な引き出しを増やしておくことで、本番環境で「どのアプローチから試すべきか」と迷う時間や、無駄な試行錯誤によるタイムロスを劇的に削ることができます。

AENモジュール:試験本番を見据えた最終シミュレーション

コースの総仕上げとなる「Attacking Enterprise Networks (AEN)」は、実際のCPTS試験に最も近い構成を持つ総合演習モジュールです。

マルチドメイン環境での情報列挙、認証情報の収集と権限の連鎖、複雑なネットワークにおけるトンネリングや多段の横展開など、そして最終的なレポート作成まで、レッドチーム演習の全行程が網羅されています。

私はこのAENを単なる「最後の練習問題」としてではなく、本番の完全な予行演習と位置づけ、あえて自分に以下の厳しいルールを課して挑みました。

- 徹底したノーヒント(外部情報の遮断)

公式のヒントはもちろん、Walkthrough(解答例)やDiscordのコミュニティでの議論なども一切見ない。

- 厳格なタイムリミット

あえて自分自身で「5日間」という制限時間を設け、長丁場の時間感覚を意識して取り組む。

- 実務(本番案件)と同等のワークフロー

体系的な偵察から着手し、証拠となるスクリーンショットの取得や作業ログの記録を、実際の案件と同じ粒度で漏れなく残す。

- 演習の最大の目的

単なる「解くスピード」を追求するのではなく、試験本番特有の「心理的なプレッシャー」や「体力・集中力のペース配分」をシミュレーションし、心身を慣らすこと。

定番のツールたち

CPTSに挑戦した大きな収穫の一つは、試験を通じて自分なりのワークフローとツールの使い方が確立できたことです。

これらのツールは単に試験をクリアするためだけのものではなく、今の私の個人的な技術研究や、ラボ環境でのスキルアップデートにおいても欠かせない存在になっています。

- Ligolo-ng

SOCKS5や多段ルーティングを組むなら、今はLigolo-ngをメインに使っています。Chiselに比べて速くて落ちにくく、暗号化もされていてスクリプトとも相性が良い、文句なしのツールです。

- NetExec

CrackMapExecの精神を受け継ぐツールとして愛用しています。認証情報のスキャンや共有フォルダのあぶり出しなど、手っ取り早く情報を回収するのにもってこいです。

- PowerView / BloodHound

AD環境の分析では相変わらず強力です。ただ私自身、BloodHoundが描く線を盲信するのをやめました。今はPowerViewを併用し、「本当にこのパスは通るのか?」を手動でしっかり検証する癖がついています。

- SysReptor

CPTSの過酷なレポート作成を乗り切るための最強のツールです。Wordよりも動作が軽く、Markdownで素早く構造化できるため、CPTSレポート作成時に最も重宝しています。

10日間の進捗タイムライン

実際の試験期間(10日間)がどのようなペースで進んだのか、その記録を共有します。

期間中に通常の業務(平日)が挟まったため、限られた時間でのタイムマネジメントと、「今は潔く諦めて寝る」という見切りの判断が非常に重要でした。

-

Day 1 (3/20)

09:20開始。初期アクセスにかなり苦戦し、深夜25:30(翌1:30)まで粘ってようやくFlag 1を取得。

-

Day 2 (3/21)

10:00再開。前日の苦労が嘘のように攻撃の糸口が繋がり、1日で一気に4つのFlagを取得。24:05就寝。

-

Day 3 (3/22)

09:20再開。午後にはFlag 6とFlag 7を順調に取得。

-

Day 4 – Day 5 (3/23 – 3/24)

悪夢の停滞期。朝から晩まで様々な手法を試すも、全く進捗なし。

-

Day 6 – Day 7 (3/25 – 3/26)

仕事のため、出勤前と退勤後しか触れず。焦りだけが募り、進展はほぼゼロ。

-

Day 8 (3/27)

運命の分かれ道。夜20:00から再開し、22:20に数日間行き詰まっていた「根本原因」を特定。

「BloodHoundのLegacy版とCE版の違い」による、極めて重要なAD情報の見落としでした。修正後、ようやく突破口を開く。

-

Day 9 (3/28)

視界がクリアになり、1日で4つのFlagを立て続けに回収。

-

Day 10 (3/29)

09:00再開。10:24に合格ラインのFlag 12を取得。

ここで欲張らず直ちに攻撃の手を止め、10:30からレポートの作成モードに完全移行しました。

しかし、ここからが本当の試練でした。

過去9日間、マメにメモとスクリーンショットを残していたにもかかわらず、それを「ビジネスレベルのレポート」に仕上げる作業には膨大な時間がかかり、最終的に完成したのは深夜27:30(翌午前3:30)。

レポートの比重が50%と言われる理由を、身をもって体感することになりました。

- 結果通知(4/7)

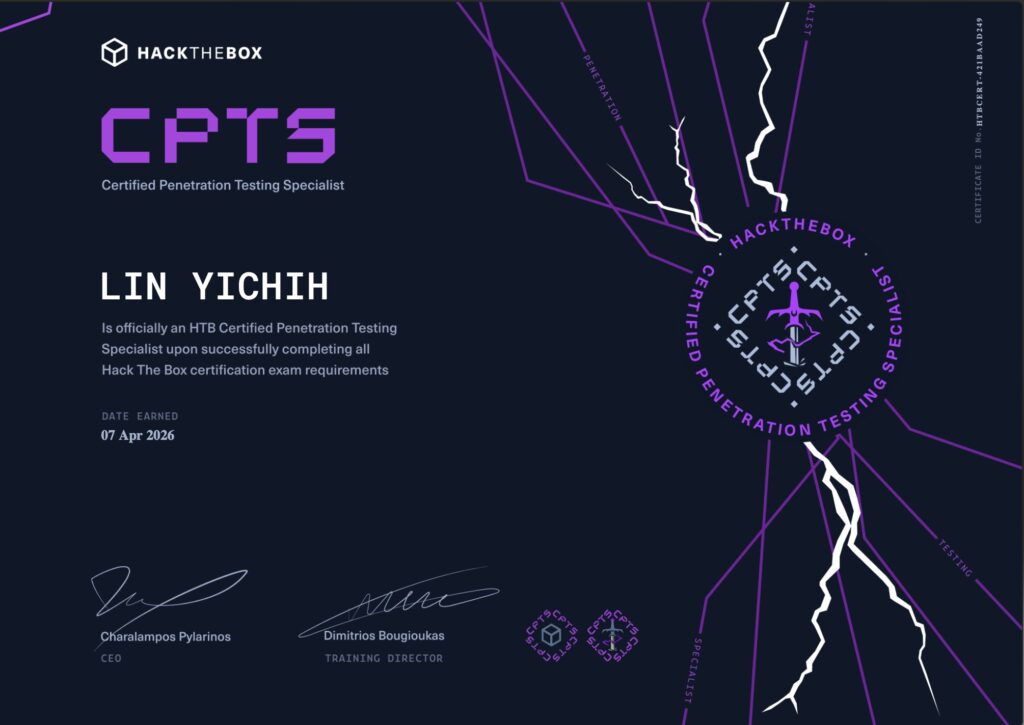

3月30日の深夜にレポートを提出してから約8日後となる、4月7日の昼頃に無事合格通知を受け取ることができました。

自分のレポートがどう評価されるのか、合否を待つこの1週間は試験中とは違うヒリヒリとした緊張感がありましたが、長かった戦いがようやく報われた瞬間でした。

(※余談ですが、HTBからの合格通知メールには「大勢の人が歓喜して踊り狂っているGIF動画」が添付されていました。メールを開いて合格を知った瞬間の私のテンションと見事に完全一致していて、思わず声を出して笑ってしまいましたw。)

合否を分ける50%:ビジネスレベルのレポート作成(150ページの体力勝負)

CPTSにおいて決して見落としてはいけないのが、「レポートの出来が総合成績の50%を占める」という事実です。

技術的にすべてのFlagを取得したとしても、レポートの品質が基準に満たなければ不合格になるケースが後を絶ちません。

13個目や14個目のFlagを追い求めるよりも、まずは手元の成果を完璧にドキュメント化することこそが合格への近道です。

実務レベルの品質が求められるレポート作成において、私が特に意識した戦略を共有します。

- 12 Flags ルール:戦略的な撤退と集中

合格ラインである12個のFlagに到達したら、直ちに攻撃フェーズを一時停止することをお勧めします。

残りのFlagを深追いして時間を浪費するよりも、まずは取得済みの12個について「審査員がこのレポート通りに操作して100%再現できるか」を検証し、確実なものに仕上げる方が、合格への近道です。

- 「Write as you go」の徹底

作業の進行と同時に、ログやメモを残すことを徹底してください。

すべての攻撃が終わってから記憶を頼りにレポートを書こうとすると、重要な手順が抜けていたり、環境がリセットされていて再検証が必要になったりと、最終日に致命的なタイムロスを招くことになります。

- 再現性を担保する「証拠画像」と「コマンド」

脆弱性を証明するには、全ステップのスクリーンショットが不可欠です。

さらに、審査員が検証しやすいよう、画像に加えて「コピー&ペースト可能なコマンドテキスト」を必ず添えるのが鉄則です。

- 読み手を意識したドキュメントの品質管理

図表のナンバリングやキャプションの明記、フォントやインデントの統一など、細部のフォーマット整理も重要です。

技術的な内容がどれほど優れていても、ドキュメントとしての体裁が整っていなければ、ビジネスレベルのレポートとしての信頼性は大きく損なわれます。

- 実務に即した修正策

「最新版にアップデートしてください」といった画一的なアドバイスでは不十分です。

対象の環境を考慮した上で、実際に適用可能で具体的な対策を提示することが求められます。

- ツールのフル活用によるリソース管理

私が約150ページのレポートを書き終えたのは、最終日の深夜27:30(翌午前3:30)でした。この時間帯は極度の疲労で集中力が途切れます。

レイアウトを効率化してくれるSysReptor(個人検証・試験用として活用)や、文章の推敲をサポートするAIツールを賢く使い、最後の一踏ん張りのための体力を温存しておくことが戦略的に重要です。

試験の心得と落とし穴の回避

10日間にわたる過酷な試験環境では、些細な判断ミスやツールの仕様違いが、致命的なタイムロスに直結します。

私自身もDay 4からDay 8にかけて深刻な停滞を経験しましたが、その原因の大半は技術的な難しさではなく「思考の罠」や「環境の罠」にハマっていたことでした。

このセクションでは、受験前に必ず認識しておくべき注意事項と、無駄な消耗を防ぐための心得を共有します。

- BloodHoundのバージョンの罠(極めて重要)

私がDay 4からDay 8にかけて絶望的な停滞を経験した最大の原因が、BloodHoundの「Legacy版」と「CE(Community Edition)版」の仕様の違いでした。

Legacy版向けのSharpHoundによるデータ収集結果は、CE版に比べて網羅性に欠けており、結果として極めて重要なADの攻撃経路を見落としていました。ツールは環境に合わせて適切に選択・検証する必要があります。

- 古い合格記を鵜呑みにしない(2025年アップデートの罠)

CPTSは2025年5月頃に大きなアップデートがありました。これによって、難所となるポイントや試験の構造が以前とは変わっています。ネット上にある古いバージョンの議論や「ここが難しい」といった情報は、すでに時代遅れになっている可能性が高いです。

過去の情報に引きずられると、存在しないルートを探し続ける「ラビットホール」に迷い込んで時間を溶かすことになるので、ネットの情報よりも自分の手元の検証結果を信じるようにしてください。

- AENの「前提」を引き継がないこと

CPTSの試験環境は、決して「AENの延長戦(パート2)」ではありません。

「AENでこの手法が通ったから、ここでも通るはず」「あの演習環境と似ているから同じ手口だろう」という思い込みは非常に危険です。AENの演習から本番に持ち込むべきなのは、あなたが確立した「ワークフロー」のみです。各Flagは全く新しい独立した課題として向き合ってください。

- AIの「幻覚」への警戒

試験中はAIの使用が許可されていますが、出力結果の盲信は禁物です。

私自身、ChatGPTがもっともらしく提示した事実と全く異なる情報(架空のコマンド構文や誤った権限昇格の解釈など)を信じてしまい、貴重な時間を無駄にしました。最終的な裏付けは、必ず公式ドキュメントや自身の検証で行ってください。

- インフラ障害時の対応

試験中にプラットフォームやVPNがクラッシュした場合は、慌てずに直ちに該当画面のスクリーンショットを撮り、サポートへ連絡してください。状況に応じて試験時間が補填されるため、落ち着いて対処することが重要です。

- コンディション管理と「引き際」の判断:

長丁場の試験において、体力と精神力の消耗は分析能力(特に視野の広さ)を著しく低下させます。

思考が行き詰まった時は、ダラダラと画面を見続けずに、水を飲む、食事をとる、あるいは思い切って寝てしまうのが最善の策です。万が一不合格でも無料の再試験チャンスがあるため、過度に焦らず自分の調子ベースで進んだ方が推奨されます。

思考の昇華:ペネトレーションテストからレッドチーム視点へ

CPTSから得られる最大の価値は、単なる技術力の向上ではなく、「本物の攻撃者の視点」を養える点にあります。

従来のペネトレーションテストでは、個別のホストの権限取得や特定の脆弱性の実証といった「点」の攻略に焦点が当たりがちです。

しかしCPTSでは、ターゲットを単一のシステムではなく、複雑に連携する企業ネットワークの一部として捉えることが求められます。実務のレッドチーム演習に直結すると痛感したのは以下の点です。

- 全体を俯瞰する視点

サーバーは単独で動いているわけではありません。目の前のホストの権限を取って終わるのではなく、そのホストがIT基盤全体の中でどのような役割を持ち、どこへ繋がっているのかを把握する思考が必要です。

- 信頼関係の悪用

「どのシステムが誰を信頼しているのか」「その理由は何か」。そして、その権限や構成の仕組みをどう悪用すれば横展開できるかという、組織内部の信頼関係を逆手に取るアプローチです。

- 設計と運用のギャップを突く

組織が定めた理想的なセキュリティポリシーと、実際の現場での設定。致命的な攻撃パスは、高度なゼロデイ脆弱性からではなく、こうした「机上の設計と実際の運用のズレ」から生まれることを痛感します。

- ビジネスリスクに直結する「真のゴール」

「Root/SYSTEM権限を取った」という技術的な結果で満足するのではなく、いかに検知されずに潜伏し、情報窃取やドメイン支配といった「ビジネスに実質的なダメージを与える目的」を達成できるか。

CPTSを経たことで、目の前のターゲットを単なる「攻略対象」としてではなく、組織のコアネットワークへ深く侵入するための「最初の入り口」として捉える思考が定着しました。これこそが、実践的なレッドチームに求められる考え方だと確信しています。

結び:CPTSは受けるべきか?OSCPとの違いは?

結論から言うと、CPTSは間違いなくおすすめできる資格です。

ただ、誰にでも手放しで勧められるわけではありません。

入門向けの資格ではないため、挑戦にあたっては以下のようなベースラインが身についていることが大前提になります。

-

HTBやTHMなどのやられ環境を、自力で少なくとも30〜40台は攻略している。

-

LinuxとWindowsの基本的な動作原理(コアの仕組み)を理解している。

-

Active Directoryの基礎的な概念を把握している。

-

そして何より、「ツールが使えること」と「手法を理解していること」の違いが分かっている。

これらの前提をクリアした上で、さらに以下のようなスキルを求めているエンジニアにとって、CPTSは最高の選択肢になります。

-

内部ネットワークに侵入した攻撃者(Internal Attacker)の思考プロセスを学びたい。

-

大規模なAD環境のドメイン攻略、権限昇格の連鎖、複雑なPivoting(多段ルーティング)の構築を経験したい。

-

実際の顧客案件にそのまま通用するレベルのレポートを書き上げたい。

-

「Rootを取って終わり」ではなく、その脆弱性が「ビジネスにどういうリスクをもたらすか」を説明できるエンジニアになりたい。

これらに魅力を感じるなら、CPTSには膨大な時間と労力を投資する価値が間違いなくあります。

最後によくある疑問、「すでにOSCPを持っている場合、CPTSはそれより難しいのか?」について触れておきます。

単純なエクスプロイト(脆弱性の悪用)の難易度だけで比較すると、CPTSの方が圧倒的に難しいというわけではありません。

しかし、実際に受けてみた体感としては、間違いなく「CPTSの方がより現場のリアルに近い」です。

CTFのようなパズル要素が削ぎ落とされ、本物のペネトレーションテスト案件をそのまま疑似体験しているような構成になっています。

レポート品質も含めた「プロジェクトを完遂する総合力」が問われるため、プレッシャーはかなり跳ね上がりますが、その過酷なプロセスを乗り越えた先に得られる「実務に直結する思考力と実践力」は、エンジニアとしての確かな自信に繋がるはずです。

最後に、自分のCPTS資格証明です。

最後に

HTB Academyの「Silver Annual」プラン(CPTSの受験チケット込み)は約490ドルで、現在の為替(2026年4月時点)で日本円に換算すると約7万5千円ほどになります。OSCPほど高額ではないものの、個人で支払うにはやはり勇気がいる金額です。

幸いなことに、当社には「資格取得支援制度」があり、業務に直結するこうした高度な資格の取得を会社が強力にバックアップしてくれます。今回もこの制度を利用することで、経済的な負担を気にすることなく、純粋にスキルの習得と試験対策に集中することができました。

このように、エンジニアが新しい技術への挑戦を応援してもらえる環境があることは、非常に心強いと感じています。私と同じように、さらに高い専門性を身につけたいと考えている方にとっても、当社は最高のフィールドです。

長くなりましたが、この受験記が今後CPTSに挑まれる方の参考になれば幸いです。 最後まで読んでいただき、ありがとうございました!